Нещодавно ми розглядали у нашому блозі можливості використання систем управління навчанням (LMS) для налагодження процесів онбордингу, підготовки та підвищення кваліфікації персоналу в організаціях. Однак цей процес має бути не лише ефективним, але й безпечним для бізнесу. Як влаштований захист даних в LMS системах? Як гарантувати безпеку даних користувачів та бізнесу в LMS? Розберемо ці складні питання нижче.

Роль захисту даних в LMS системі

Не секрет, що останні роки стали вкрай важкими для глобального сектору кібербезпеки. Кількість виявлених кіберзлочинів росте, а злочинці постійно вдосконалюють свої методи. За інформацією Statista, глобальні збитки від кіберзлочинності перевищили позначку у $8 трлн у 2023 році, а до 2028 року обсяг втрат може сягнути $13 трлн. Для порівняння – ВВП США за підсумками минулого року оцінюють приблизно у $26 трлн. Тож масштаби проблеми безпрецедентні – із ризиками безпеки стикаються як величезні міжнародні компанії, так і сектор малого та середнього бізнесу.

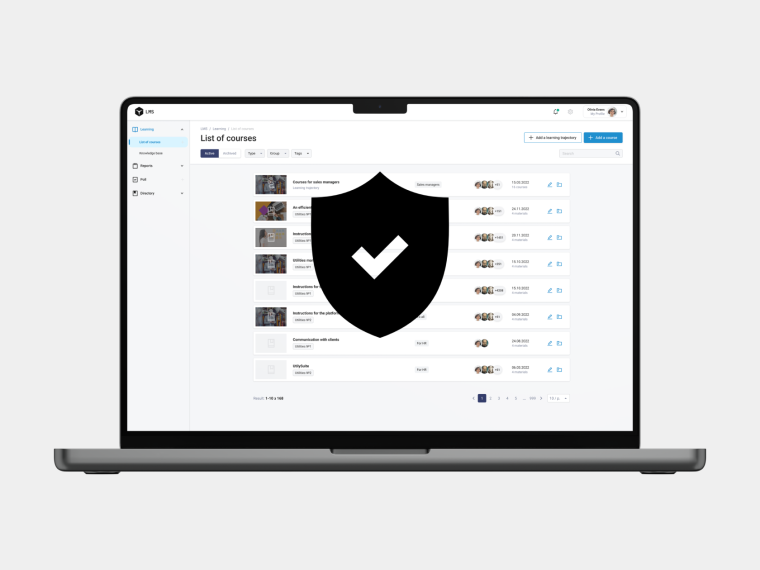

Захист корпоративних мереж і баз даних став важливим пріоритетом для будь-якого бізнесу. LMS-системи не є виключенням. Дані, що зберігаються та обробляються у платформах для навчання, можуть містити матеріали щодо внутрішніх процесів компанії, особисті дані учнів та викладачів, листування, історію навчання, результати тестів і навіть платіжні дані. Уся ця інформація становить інтерес для хакерів, а її захист має виключне значення для ефективності операцій, репутації, фінансів та правового поля компанії. Як свідчить дослідження Global Data Protection Index, у 2023 році з витоком даних зіткнулись 27% опитаних організацій, а середній обсяг збитків від такого витоку досяг $2.61 млн. Відтак сьогодні безпека даних в LMS системах важлива як ніколи.

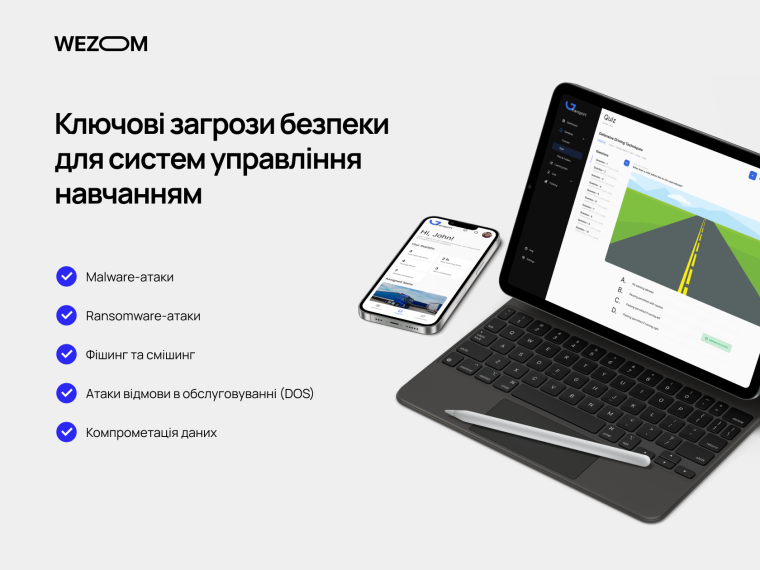

Ключові загрози безпеки для систем управління навчанням

З якими саме кіберзагрозами сьогодні стикаються LMS-системи?Нижче ми наведемо основні різновиди атак, що можуть призвести до втрати або пошкодження конфіденційної інформації, а відтак і до репутаційних втрат організації.

-

Malware-атаки. Йдеться про розповсюдження шкідливого ПЗ, за допомогою якого зловмисники встановлюють шкідливий код на пристроях користувачів LMS-систем, щоб викрасти, зіпсувати або знищити їх дані, а також отримати доступ до мережі організації.

-

Ransomware-атаки. Це використання вкрай небезпечних вірусів-шифрувальників, які можуть паралізувати не лише LMS-систему, але й усю корпоративну мережу організації, скомпрометувати величезні обсяги чутливих даних.

-

Фішинг та смішинг. Традиційні злочинні методи отримання доступу до облікових даних користувачів LMS через фейкові електронні листи, SMS-повідомлення, листування в месенджерах тощо. Наразі шахраї активно розвивають фішинг, використовуючи засоби генеративного ШІ та соціальної інженерії, намагаючись обійти потужний захист даних в індивідуальних LMS системах.

-

Атаки відмови в обслуговуванні (DOS). Це практики перевантаження серверів LMS великою кількістю запитів, щоб завадити їх нормальній роботі та заблокувати доступ до курсів та матеріалів. Водночас такі атаки можуть слугувати прикриттям для атаки з іншого вектору. Наприклад – для викрадення даних чи ін’єкції шкідливого коду.

-

Компрометація даних. Це атаки, в яких злочинці використовують вразливості в системах безпеки LMS-системи, аби проникнути до її бази даних та отримати доступ до конфіденційної інформації, такої як результати тестів, навчальні матеріали, персональна інформація користувачів тощо. Встановити масштаби зламу часто буває важко, тож в результаті атаки величезні обсяги даних можуть бути скомпрометовані.

Це лише деякі, найбільш поширені загрози безпеки LMS. Але треба враховувати, що злочинці постійно вдосконалюють свої методи та збільшують масштаби атак. Тож кібербезпека LMS систем постійно ускладнюється, а коло загроз збільшується.

Стандарти безпеки для захисту даних у власній LMS системі

Розробка індивідуальної LMS, як і розробка будь-якого IT-продукту, сьогодні має спиратися на найкращі глобальні стандарти кібербезпеки й захисту даних. Розберімо декілька загальновизнаних стандартів, на яких будується безпека даних в системах управління навчанням.

ISO 27001

Міжнародна організація зі стандартизації вперше підготувала норми менеджменту інформаційної безпеки ISO/IEC 27001 ще у 1995 році, та відтоді регулярно оновлює їх. Останнє оновлення цього стандарту вийшло восени 2022 року.

Загалом ISO 27001 базується на принципах конфіденційності, цілісності та доступності інформації, а також на системному підході до управління ризиками. Забезпечення стандарту допомагає організаціям підвищити свою кіберстійкість, захистити внутрішні дані, досягнути вимог законодавства та комплаєнсу у різних країнах тощо. Нещодавні оновлення ISO 27001 фокусуються на розвідці кіберзагроз, безпеці використання хмарних сервісів, маскування даних, веб-фільтрації тощо.

PCI DSS

Це стандарт безпеки даних платіжних карт, який був спільно створений у 2004 році групою найбільших платіжних систем: Visa, Mastercard, Discover, JCB и American Express. Відтоді розвитком та оновленням стандарту керує Рада стандартів безпеки індустрії платіжних карток (Payment Card Industry Security Standards Council).

PCI DSS не має сили закону або регулятивної вимоги. Однак він є усталеною частиною договірних зобов'язань між організаціями, які обробляють, здійснюють або супроводжують платіжні транзакції. Вимоги PCI DSS передбачають комплексний підхід до захисту платіжних даних користувачів. Зокрема – в областях побудови та підтримки захищеної мережі, захисту даних тримачів карт, управління вразливостями, контролю доступу, моніторингу мережі й загальної політики інформаційної безпеки в організації.

GDPR

Загальний регламент про захист даних (GDPR), який набув сили у 2018 роцІ, суворо регулює захист персональних даних в межах ЄС. Суть регламенту полягає в тому, аби забезпечити суб’єктам даних усі права та можливості контролю своєї інформації. Регламент встановлює єдині стандарти й норми обробки даних в приватних та державних організаціях.

Вимоги GDPR фокусуються на прозорості збору та обробки даних, а також на обмеженнях у цій сфері. Зокрема, обмеження стосуються мети збору, обсягу та часу збереження даних. Кожна організація має збирати мінімально необхідну інформацію для досягнення мети, зберігати її тимчасово, а потім безпечно знищувати. Ще один блок вимог стосується технічних та організаційних заходів захисту даних від компрометації.

Порушення норм GDPR тягне за собою величезні штрафи. Європейські регуляторні органи вже стягнули багатомільйонні штрафи з таких компаній як Google, Amazon Europe, WhatsApp тощо.

NIST Cybersecurity Framework

Безпековий гайд NIST Cybersecurity Framework був створений Національним інститутом стандартів та технології США (NIST) із залученням фахівців приватного сектору. Перша версія NIST CSF була оприлюднена у 2014 році й відтоді регулярно оновлюється. Положення гайду розроблені таким чином, аби бути універсальними та сумісними з наявними безпековими практиками практично в будь-якій галузі.

Фреймворк пропонує набір стандартів, рекомендацій та практик для запобігання, ідентифікації, виявлення та реагування на кіберзагрози. Його положення фокусуються на захисті даних та критичної цифрової інфраструктури організації. Попри те, що NIST CSF не має сили закону, його широко використовують організації по всьому світу.

OWASP Top 10

Некомерційна організація OWASP (Open Web Application Security Project) опікується підвищенням рівня безпеки веб-додатків – її активісти створюють та підтримують різноманітні інструменти та гайди кіберзахисту.

Найвідомішим проєктом організації є OWASP Top 10. Це документ для розробників та фахівців, в якому зібрані найкритичніші актуальні ризики кібербезпеки для веб-додатків. Останнє оновлення Top 10 було представлене у 2021 році. Воно охоплює низку загроз, таких як порушення контролю доступу (Broken Access Control), криптографічні збої (Cryptographic Failures), ін’єкції шкідливого коду тощо.

Вимоги різних стандартів дуже рідко суперечать одне одній, адже мають одні й ті самі пріоритети й засновані на консенсусі фахівців з кібербезпеки. Тож їх реалізація у будь-якій LMS кастомної розробки є обов’язковою.

Методи захисту даних у власній LMS системі

Для захисту даних в платформі для онлайн-навчання можна успішно застосовувати широкий арсенал практик та методів. Безпека даних в індивідуальних LMS влаштована дуже гнучко. На відміну від хмарних рішень, власник індивідуальної платформи може визначати політику її захисту самостійно.

Моніторинг ризиків і загроз кібербезпеки

Пошук підозрілої активності навколо вашої інфраструктури має вестись безперервно та в режимі реального часу – як силами фахівців, так і за допомогою програмних засобів на кшталт мережевих екранів та систем IDS. Швидкість реагування має величезне значення при зламі системи. В ідеалі фахівці мають завчасно визначати та оцінювати потенційні ризики – це дозволяє вжити превентивних заходів та мінімізувати шкоду у випадку порушення периметра мережі.

Суворий контроль доступу

Політику доступу до даних в LMS-системі варто будувати розумно, відповідно до принципу zero trust. Цей підхід передбачає погляд на будь-яку сутність в мережі як на потенційне джерело загрози. Відтак кожен користувач має проходити через процеси ретельної та регулярної автентифікації й отримувати доступ лише до тих даних, які безпосередньо необхідні йому для роботи або навчання. До того ж процес ведення, зберігання, архівування та видалення записів в LMS варто автоматизувати, аби застаріла й непотрібна інформація гарантовано видалялась.

Шифрування

Практика шифрування даних, що зберігаються у системі – це невіддільна частина сучасної політики кібербезпеки для будь-якого IT-продукту. Механізми шифрування дозволяють перевести дані у недоступний формат, який можна декодувати лише за допомогою відповідних ключів. Відтак зловмисники не зможуть використати базу даних на свою користь, навіть у випадку проникнення до системи. Для цього їм необхідно здобути криптографічні ключі, забезпечити захист яких завжди набагато простіше. Безпека даних в LMS може базуватись на будь-яких механізмах симетричного та асиметричного шифрування.

Pen-тестування

Відмінною практикою захисту LMS-систем є проведення регулярних тестів на проникнення (pen testing), в якому фахівці імітують дії зловмисників і намагаються знайти у ній вразливості. Таке тестування може проводитися за різними методами – без наявності даних про внутрішній устрій системи (black box), з частковими даними (gray box) або з повною інформацією (white box). Ви можете дізнатися, як проводяться подібні тести веб-додатків у нашому блозі – ми проводили pen-тестування системи для одного з наших клієнтів.

Робота з персоналом

Статистика свідчить, що три чверті успішних кібератак та витоків даних починаються з людського фактора. Тож безпека в системах управління навчанням базується, зокрема, й на обізнаності персоналу. Кожна організація має докласти зусиль, аби поінформувати своїх співробітників про загрози фішингу та соціальної інженерії, навчити їх вчасно розпізнавати подібні атаки та реагувати на них. Завчасні тренінги зведуть нанівець ризики втрати облікових записів, через яку доступ до корпоративної системи можуть отримати зловмисники.

Це лише деякі базові методи захисту даних в LMS, які допоможуть мінімізувати найгостріші ризики кібербезпеки. Однак стратегію кіберзахисту варто будувати для кожного проєкту окремо, з огляду на унікальні особливості та проблеми організації. Як показує досвід, врахувати усі ці особливості на 100% дозволяє лише кастомна розробка системи з нуля. Захист даних в індивідуальних LMS платформах зазвичай значно кращий, ніж в готових і хмарних рішеннях.

Індивідуальна розробка LMS з WEZOM

Наша команда вже чверть століття розробляє різноманітні диджитал-інструменти для корпоративного сектору: цифрові платформи для логістики, виробництва, навчання персоналу, білінгу, роботи з клієнтами тощо. Ми маємо багатий досвід розробки LMS-систем: як для внутрішніх потреб, так і для наших клієнтів. Як приклад: наша власна кастомна система управління навчанням WEZOM Academy допомогла збільшити продажі авторських IT-курсів на 30%.

Наша команда знає, як захистити дані в LMS платформах. У розробці усіх наших продуктів ми орієнтуємось на ключові безпекові стандарти (ISO 27001, PCI DSS, GDRP) – це життєво необхідно з огляду на інтереси наших клієнтів, серед яких є компанії міжнародного рівня. Ми також приділяємо особливу увагу тестуванню наших рішень та контролю якості, що мінімізує ризики вразливостей коду.

Якщо вас цікавить розробка унікальних та безпечних IT-рішень для вашого бізнесу – не зволікайте. Ви можете обговорити свою ідею або проблеми із нашими фахівцями просто зараз.

Підсумки

Сучасний бізнес щодня стикається з проблемами навчання персоналу і спирається у розв'язанні цих проблем на LMS-системи. Однак використання можливостей диджиталу та онлайн-навчання несе не лише переваги, але й нові ризики, адже останні роки були дуже важкими для сектору кібербезпеки. LMS-системи часто оперують інформацією щодо внутрішніх операцій компанії та персональними даними користувачів, тож кібербезпека систем управління навчанням має для бізнесу величезне значення.

Як забезпечити безпеку LMS? Дотримання найкращих галузевих стандартів та використання ключових практик кіберзахисту дає змогу мінімізувати ризики втрати або компрометації даних. Наш досвід показав, що найвищого рівня безпеки дозволяє досягнути індивідуальна розробка LMS із фаховою та досвідченою командою.

FAQ

Які загрози можуть виникнути для даних в LMS системах?

Дані в LMS можуть бути викрадені, втрачені чи скомпрометовані через загрози фішингу, malware, ransomware, скриптингу, ін’єкцій коду, атаки відмови в обслуговуванні тощо. Безпека даних в LMS платформах потребує пильності, адже кіберзлочинці постійно вдосконалюють свої методи зламу систем та викрадення даних.

Як запобігти несанкціонованому доступу до інформації в LMS?

Для захисту LMS розробники й власники системи мають дотримуватись галузевих стандартів кіберзахисту (ISO 27001, PCI DSS, GDRP, NIST тощо). Ці стандарти пропонують низку практик, методів та рекомендацій, спрямованих на захист даних в системах управління навчанням.

Чи використовуються спеціальні технології шифрування для захисту даних в LMS?

Більшість готових LMS систем та хмарних сервісів націлені на масовий ринок, тож не мають потреби у використанні складних методів забезпечення безпеки та алгоритмів шифрування. Реалізувати спеціальні технології шифрування й забезпечити надійний захист LMS дозволяє індивідуальна розробка з нуля.

Чи проводиться аудит безпеки в індивідуальних LMS платформах?

Розробник може проводити аудит безпеки продукту як до релізу, так і після нього. У нашій практиці індивідуальної розробки ми можемо проводити комплексне функціональне тестування, рев’ю коду, а за потреби і pen-тестування продукту для усунення загроз.

Які є сертифікації або стандарти безпеки для LMS систем?

Наразі безпека індивідуальних LMS систем ґрунтується на загальновизнаних безпекових стандартах. До них належать норми менеджменту безпеки ISO/IEC 27001, вимоги безпеки платіжних карт PCI DSS, Загальний регламент про захист даних ЄС (GDPR) та рекомендації Інституту стандартів та технології США (NIST).