Недавно мы рассматривали в нашем блоге возможности использования систем управления обучением (LMS) для налаживания процессов онбординга, подготовки и повышения квалификации персонала в организациях. Однако этот процесс должен быть не только эффективным, но и безопасным для бизнеса. Как устроена защита данных в LMS системах? Как обеспечить безопасность данных пользователей и бизнеса в LMS? Разберем эти сложные вопросы ниже.

Роль защиты данных в LMS системе

Не секрет, что последние годы стали крайне сложными для глобального сектора кибербезопасности. Число выявленных киберпреступлений растет, а преступники постоянно совершенствуют свои методы. По информации Statista, глобальные убытки от киберпреступности превысили отметку в $8 трлн в 2023 году, а к 2028 году объем убытков может достигнуть $13 трлн. Для сравнения – ВВП США по итогам прошлого года оценивается примерно в $26 трлн. Так что масштабы проблемы беспрецедентны – с рисками безопасности сталкиваются как огромные международные компании, так и сектор малого и среднего бизнеса.

Защита корпоративных сетей и баз данных стала важнейшим приоритетом для любого бизнеса. LMS-системы не исключение. Данные, которые хранятся и обрабатываются в платформах для обучения, могут содержать материалы по внутренним процессам компании, личные данные учеников и преподавателей, переписку, историю обучения, результаты тестов и даже платежные данные. Вся эта информация представляет интерес для хакеров, и ее защита имеет исключительное значение для эффективности операций, репутации, финансов и правового поля компании. Как свидетельствует исследование Global Data Protection Index, в 2023 году с утечкой данных столкнулись 27% опрошенных организаций, а средний объем убытков от такой утечки достиг $2.61 млн. Следовательно, сегодня безопасность данных в LMS системах важна как никогда.

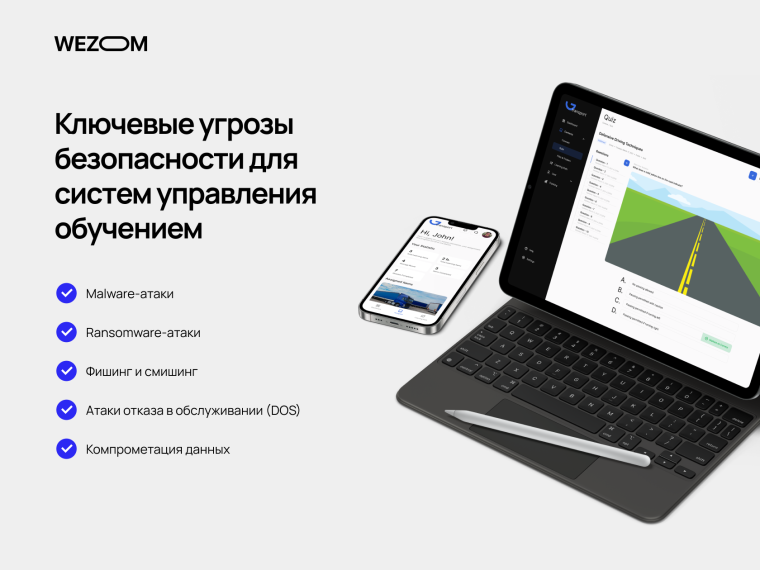

Ключевые угрозы безопасности для систем управления обучением

С какими именно киберугрозами сегодня сталкиваются LMS-системы? Ниже мы приведем основные разновидности атак, которые могут привести к потере или ущербу конфиденциальной информации, а в итоге и к репутационным потерям для организации.

-

Malware-атаки. Речь идет о распространении вредоносного ПО, с помощью которого злоумышленники устанавливают вредоносный код на устройствах пользователей LMS-систем, чтобы украсть, испортить или уничтожить их данные, а также получить доступ к сети организации.

-

Ransomware-атаки. Это использование крайне опасных вирусов-шифровальщиков, которые могут парализовать не только LMS-систему, но и всю корпоративную сеть организации, скомпрометировать огромные объемы чувствительных данных.

-

Фишинг и смишинг. Традиционные преступные методы получения доступа к учетным данным пользователей LMS через фейковые электронные письма, SMS-сообщения, переписку в мессенджерах и т.д. Мошенники активно развивают фишинг, используя средства генеративного ИИ и социальной инженерии, пытаясь обойти мощную защиту данных в индивидуальных LMS системах.

-

Атаки отказа в обслуживании (DOS). Это практика перегрузки серверов LMS большим количеством запросов, чтобы помешать их нормальной работе и заблокировать доступ к курсам и материалам. В то же время, такие атаки могут служить прикрытием для атак иного вектора. Например – для похищения данных или инъекции вредоносного кода.

-

Компрометация данных. Это атаки, в которых преступники используют уязвимости в системах безопасности LMS-системы, чтобы проникнуть в ее базу данных и получить доступ к конфиденциальной информации, такой как результаты тестов, учебные материалы и персональная информация пользователей. Установить масштабы взлома часто бывает сложно, так что в результате атаки огромные объемы данных могут быть скомпрометированы.

Это лишь некоторые, наиболее распространенные угрозы безопасности LMS. Но стоит учитывать, что преступники постоянно совершенствуют свои методы и увеличивают масштабы атак. Так что кибербезопасность LMS систем постоянно усложняется, а круг угроз увеличивается.

Стандарты безопасности для защиты данных в собственной системе LMS

Разработка индивидуальной LMS, как и разработка любого IT-продукта, сегодня должна опираться на самые лучшие глобальные стандарты кибербезопасности и защиты данных. Разберем несколько общепризнанных стандартов, на которых строится безопасность данных в системах управления обучением.

ISO 27001

Международная организация по стандартизации впервые подготовила нормы менеджмента информационной безопасности ISO/IEC 27001 еще в 1995 году, и с тех пор регулярно обновляет их. Последний раз этот стандарт обновился осенью 2022 года.

В целом, ISO 27001 базируется на принципах конфиденциальности, целостности и доступности информации, а также на системном подходе к управлению рисками. Обеспечение стандартов помогает организациям повысить свою киберустойчивость, защитить внутренние данные, достичь требований законодательства и комплаенса в разных странах. Недавние обновления ISO 27001 фокусируются на разведке киберугроз, безопасности использования облачных сервисов, маскировке данных, веб-фильтрации и т.д.

PCI DSS

Это стандарт безопасности данных платежных карт, совместно созданный в 2004 году группой крупнейших платежных систем: Visa, Mastercard, Discover, JCB и American Express. С тех пор развитием и обновлением стандарта руководит Совет стандартов безопасности индустрии платежных карт (Payment Card Industry Security Standards Council).

PCI DSS не имеет силы закона или регулятивного требования. Однако он стал устоявшейся частью договорных обязательств между организациями, которые обрабатывают, осуществляют или сопровождают платежные транзакции. Требования PCI DSS подразумевают комплексный подход к защите платежных данных пользователей. В частности – в области построения и поддержки защищенной сети, защиты данных держателей карт, управления уязвимостями, контроля доступа, мониторинга сети и общей политики информационной безопасности в организации.

GDPR

Общий регламент защиты данных (GDPR), вступивший в силу в 2018 году, строго регулирует защиту персональных данных в границах ЕС. Суть регламента состоит в том, чтобы обеспечить субъектам данных все права и возможности контроля своей информации. Регламент устанавливает единые стандарты и нормы обработки данных в частных и государственных организациях.

Требования GDPR фокусируются на прозрачности сбора и обработки данных, а также на ограничениях в этой сфере. В частности, ограничения касаются цели сбора, объема и времени хранения данных. Каждая организация должна собирать минимально необходимую информацию для достижения цели, хранить ее временно, а затем безопасно уничтожать. Еще один блок требований касается технических и организационных мер по защите данных от компрометации.

Нарушение норм GDPR влечет за собой огромные штрафы. Европейские регуляторные органы уже взыскали многомиллионные штрафы с таких компаний как Google, Amazon Europe, WhatsApp и т.д.

NIST Cybersecurity Framework

Гайд NIST Cybersecurity Framework создан Национальным институтом стандартов и технологии США (NIST) с привлечением специалистов частного сектора. Первая версия NIST CSF была обнародована в 2014 году и регулярно обновляется. Положения гайда разработаны таким образом, чтобы быть универсальными и совместимыми с имеющимися практиками безопасности практически в любой отрасли.

Фреймворк предлагает набор стандартов, рекомендаций и практик для предотвращения, идентификации, обнаружения и реагирования на киберугрозы. Его положения фокусируются на защите данных и критической цифровой инфраструктуры организации. Несмотря на то, что у NIST CSF нет силы закона, его широко используют организации по всему миру.

OWASP Top 10

Некоммерческая организация OWASP (Open Web Application Security Project) занимается повышением безопасности веб-приложений – ее активисты создают и поддерживают разнообразные инструменты и гайды киберзащиты.

Самым известным проектом организации является OWASP Top 10. Это документ для разработчиков и специалистов, в котором собраны наиболее критичные актуальные риски кибербезопасности для веб-приложений. Последнее обновление Top 10 было представлено в 2021 году. Оно охватывает ряд угроз, таких как нарушение контроля доступа (Broken Access Control), криптографические сбои (Cryptographic Failures), инъекции вредоносного кода и т.д.

Требования разных стандартов очень редко противоречат друг другу, ведь имеют одни и те же приоритеты и основаны на консенсусе специалистов по кибербезопасности. Поэтому их реализация в любой LMS кастомной разработки обязательна.

Методы защиты данных в собственной LMS системе

Для защиты данных в платформе для онлайн-обучения можно успешно применять широкий арсенал практик и методов. Безопасность данных в индивидуальных LMS устроена очень гибко. В отличие от облачных решений, владелец индивидуальной платформы может определять политику ее защиты самостоятельно.

Мониторинг рисков и угроз кибербезопасности

Поиск подозрительной активности вокруг вашей инфраструктуры должен вестись непрерывно и в режиме реального времени – как силами специалистов, так и с помощью программных средств типа сетевых экранов и систем IDS. Скорость реагирования имеет огромное значение при взломе системы. В идеале специалисты должны заранее определять и оценивать потенциальные риски – это позволяет принять превентивные меры и минимизировать ущерб в случае нарушения периметра сети.

Строгий контроль доступа

Политику доступа к данным в LMS-системе следует строить разумно, в соответствии с принципом zero trust. Этот подход подразумевает взгляд на любую сущность в сети как на потенциальный источник угрозы. Следовательно, каждый пользователь должен проходить через процессы тщательной и регулярной аутентификации и получать доступ только к тем данным, которые непосредственно необходимы ему для работы или обучения. К тому же, процесс ведения, хранения, архивирования и удаления записей в LMS следует автоматизировать, чтобы устаревшая и ненужная информация гарантированно удалялась.

Шифрование

Практика шифрования данных, хранящихся в системе, – это неотделимая часть современной политики кибербезопасности для любого IT-продукта. Механизмы шифрования позволяют переводить данные в недоступный формат, который можно декодировать только с помощью соответствующих ключей. Следовательно, злоумышленники не смогут использовать базу данных в свою пользу, даже в случае проникновения в систему. Для этого им необходимо получить криптографические ключи, обеспечить защиту которых всегда гораздо проще. Безопасность данных в LMS может основываться на любых механизмах симметричного и асимметричного шифрования.

Pen-тестирование

Отличной практикой защиты LMS-систем является проведение регулярных тестов на проникновение (pen testing), в котором специалисты имитируют действия злоумышленников и пытаются найти в ней уязвимости. Такое тестирование может проводиться по разным методам – без наличия данных о внутреннем устройстве системы (black box), с частичными данными (gray box) или с полной информацией (white box). Вы можете узнать, как проводятся подобные тесты веб-приложений в нашем блоге. Мы проводили pen-тестирование системы для одного из наших клиентов.

Работа с персоналом

Статистика свидетельствует, что три четверти успешных кибератак и утечек данных начинаются с человеческого фактора. Так что безопасность в системах управления обучением базируется, в частности, и на осведомленности персонала. Каждая организация должна прикладывать усилия, чтобы проинформировать своих сотрудников об угрозах фишинга и социальной инженерии, научить их своевременно распознавать подобные атаки и реагировать на них. Заблаговременные тренинги сведут на нет риски потери учетных записей, через которые доступ к корпоративной системе могут получить злоумышленники.

Это лишь некоторые базовые методы защиты данных в LMS, которые помогут минимизировать острейшие риски кибербезопасности. Однако стратегию киберзащиты следует строить для каждого проекта отдельно, учитывая уникальные особенности и проблемы организации. Как показывает опыт, учесть все эти особенности на 100% позволяет только кастомная разработка системы с нуля. Защита данных в индивидуальных LMS платформах обычно устроена гораздо лучше, чем в готовых и облачных решениях.

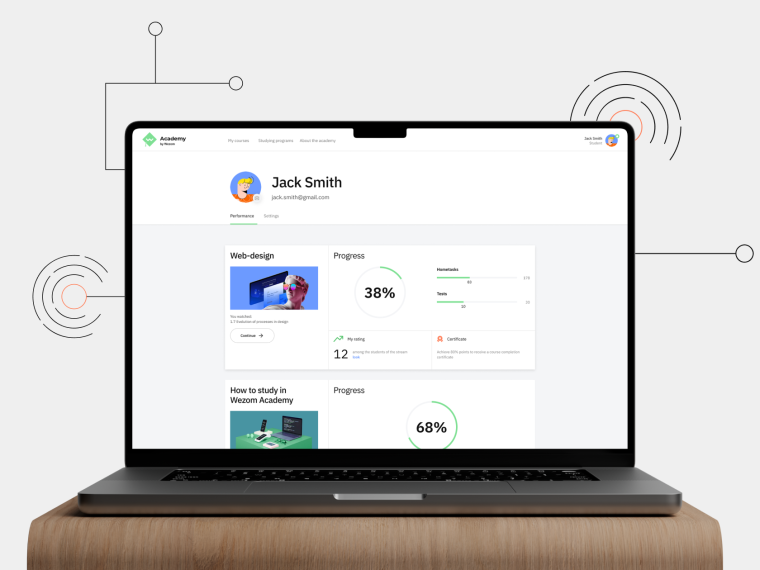

Индивидуальная разработка LMS c WEZOM

Наша команда уже четверть века разрабатывает разнообразные диджитал-инструменты для корпоративного сектора: цифровые платформы для логистики, производства, обучения персонала, биллинга, работы с клиентами. У нас есть богатый опыт разработки LMS-систем: как для внутренних потребностей, так и для наших клиентов. Как пример: наша собственная кастомная система управления обучением WEZOM Academy помогла увеличить продажи авторских IT-курсов на 30%.

Наша команда знает, как защитить данные в LMS платформах. В разработке всех наших продуктов мы ориентируемся на ключевые стандарты безопасности (ISO 27001, PCI DSS, GDRP) – это крайне важно для наших клиентов, среди которых есть компании международного уровня. Мы также уделяем особое внимание тестированию наших решений и контролю качества, что минимизирует риски уязвимостей кода.

Если вас интересует разработка уникальных и безопасных IT-решений для вашего бизнеса – не медлите. Вы можете обсудить свою идею или проблемы с нашими специалистами прямо сейчас.

Выводы

Современный бизнес ежедневно сталкивается с проблемами обучения персонала и опирается в решении этих проблем на LMS-системы. Однако использование возможностей диджитала и онлайн-обучения несет не только преимущества, но и новые риски, ведь последние годы были очень тяжелыми для сектора кибербезопасности. LMS-системы часто оперируют информацией о внутренних операциях компании и персональными данными пользователей, поэтому кибербезопасность систем управления обучениям имеет для бизнеса огромное значение.

Как обеспечить безопасность LMS? Соблюдение самых лучших отраслевых стандартов и использование ключевых практик киберзащиты позволяет минимизировать риски потери или компрометации данных. Наш опыт показал, что наивысшего уровня безопасности позволяет достичь индивидуальная разработка LMS со профессиональной и опытной командой.

FAQ

Какие угрозы могут возникнуть для данных в системах LMS?

Данные в LMS могут быть похищены, потеряны или скомпрометированы из-за угроз фишинга, malware, ransomware, скриптинга, инъекций кода, атак отказа в обслуживании и т.д. Безопасность данных в LMS платформах требует бдительности, ведь киберпреступники постоянно совершенствуют свои методы взлома систем и похищения данных.

Как предотвратить несанкционированный доступ к информации в LMS?

Для защиты LMS разработчики и владельцы системы должны соблюдать отраслевые стандарты киберзащиты (ISO 27001, PCI DSS, GDRP, NIST и т.д.). Эти стандарты предлагают ряд практик, методов и рекомендаций, направленных на защиту данных в системах управления обучением.

Используются ли специальные технологии шифрования для защиты данных в LMS?

Большинство готовых LMS систем и облачных сервисов нацелены на массовый рынок и не нуждаются в использовании сложных методов обеспечения безопасности и уникальных алгоритмов шифрования. Реализовать специальные технологии шифрования и обеспечить самую надежную защиту LMS позволяет индивидуальная разработка с нуля.

Проводится ли аудит безопасности в индивидуальных LMS платформах?

Разработчик может проводить аудит безопасности продукта как до релиза, так и после него. В нашей практике индивидуальной разработки мы можем проводить комплексное функциональное тестирование, ревью кода, а при необходимости и pen-тестирование продукта для устранения угроз.

Какие существуют сертификации или стандарты безопасности для LMS систем?

Сегодня безопасность индивидуальных LMS систем базируется на общепризнанных стандартах безопасности. К ним относятся нормы менеджмента безопасности ISO/IEC 27001, требования безопасности платежных карт PCI DSS, Общий регламент о защите данных ЕС (GDPR) и рекомендации Института стандартов и технологии США (NIST).