Використання ERP-софту може надати потужний поштовх до розвитку будь-якій компанії. Але разом з перевагами диджитал також несе для бізнесу нові ризики та загрози. Важливо розуміти проблеми безпечного використання ERP-систем. З цього матеріалу ви зможете дізнатися про найбільші загрози безпеці корпоративних даних та про ключові складові їх захисту. Ми розкажемо, як забезпечити захист даних ERP систем.

Чому безпека даних ERP настільки важлива?

Ми живемо за доби розквіту кіберзлочинності: цифрова інфраструктура у всіх галузях економіки досягла величезних масштабів і важко піддається захисту. Водночас хакерські угруповання по всьому світу діють організовано та згуртовано. За даними Statista, імовірні збитки від кіберзлочинності у 2023 році перевищили позначку у $8 трлн, і цей показник лише зростатиме. Очікується, що до 2028 року глобальні обсяги збитків від кіберзлочинів наблизяться до позначки у $13 трлн.

Реальний приклад цієї небезпеки показала нещодавня атака на українського телеком-оператора “Київстар”, яка призвела до масштабного збою у доступі до мережі та зв’язку для мільйонів абонентів. За даними СБУ, російські хакери Sandworm спричинили у корпоративній системі провайдера катастрофічні руйнування, тож її доведеться відновлювати майже з нуля. При тому злочинці могли отримати доступ до особистої інформації користувачів, включно з геолокацією смартфонів, SMS-листуванням тощо.

Ключова диджитал-інфраструктура, подібна ERP-платформам, завжди буде вабити кіберзлочинців. Слабка безпека даних ERP систем може врешті завдати компанії величезної шкоди: від фінансових втрат та порушення операцій до втрати репутації та довіри споживачів.

За оцінками IBM, кожен виток даних в середньому завдає організації $4,3 млн збитків, а на його виявлення та усунення наслідків може знадобитися понад 200 днів.

Окрім втрати коштів, операційної ефективності та довіри користувачів, не варто забувати й про юридичні наслідки. Наслідки компрометації даних можуть бути для бізнесу дуже суттєвими: від штрафів за недотримання стандартів захисту на кшталт GDPR, до судових позовів від користувачів та бізнес-партнерів.

Тож нехтувати захистом корпоративних систем неможливо. Твереза оцінка ризиків та належні інвестиції у складові безпеки ERP можуть вберегти бізнес від дуже серйозних проблем.

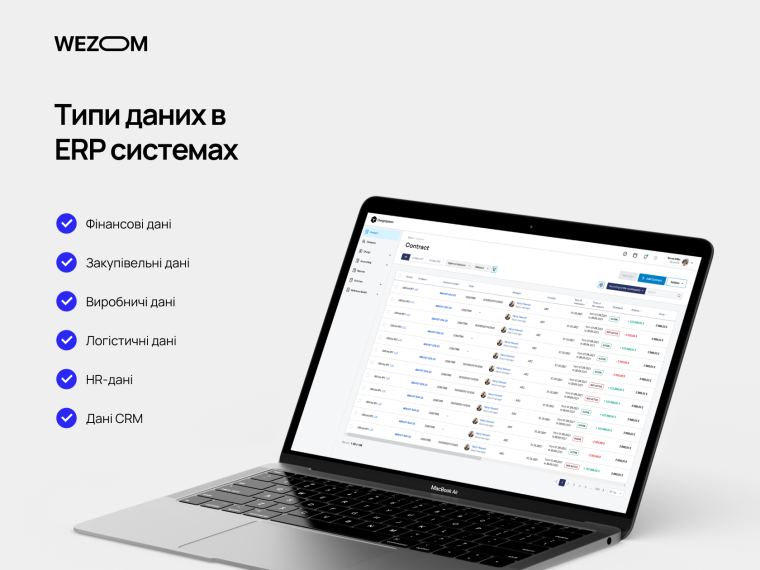

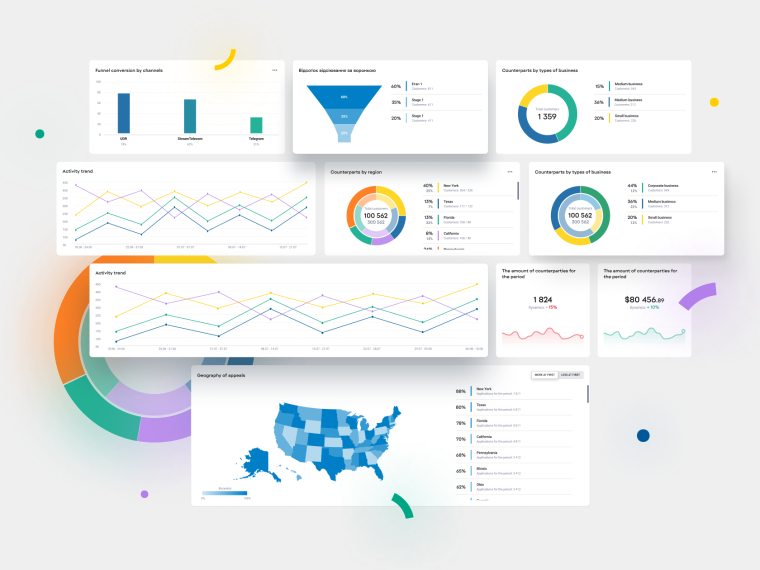

Типи даних в ERP системах

В контексті кібербезпеки варто поговорити про те, які саме дані акумулюються в ERP-системах, і яка саме інформація цікавить хакерів. Найчастіше це наступні категорії даних.

Фінансові дані. Це дані про доходи та видатки, баланси, податки, бюджети, аудит та фінансову звітність компанії. Компрометація чи оприлюднення цих даних у відкритому доступі можуть суттєво нашкодити бізнесу. Крім того, злочинці можуть використовувати ці дані у своїх подальших операціях.

Закупівельні дані. Це дані про постачальників, номенклатуру продукції, що закуповується, відомості про ціни, строки постачання, домовленості, контракти, замовлення тощо. Витік закупівельних даних може нашкодити стосункам з постачальниками, порушити операційну діяльність компанії та призвести до юридичних наслідків.

Виробничі дані. Якщо компанія працює у галузі виробництва, то ERP акумулює дані про її виробничі ресурси, технології, плани, графіки, витрати, контроль якості тощо. Компрометація цих даних може нашкодити виробничому процесу та вдарити по конкурентоздатності компанії.

Логістичні дані. Це відомості про склади, товарні запаси, автопарк, маршрути, вантажі, графіки завантаження і відвантаження продукції. Така інформація становить інтерес для злочинців і може використовуватися для планування злочинних дій та порушення ланцюжків постачання компанії.

HR-дані. Це відомості про співробітників – їх особисті дані, інформація про їх кваліфікацію, досвід, освіту, сімейний стан, рівень доходів, податки тощо. Такі масиви даних становлять особливий інтерес для кіберзлочинців, адже можуть застосовуватись у шахрайстві та соціальній інженерії. З цими даними хакери можуть планувати подальші, більш руйнівні атаки.

Дані CRM. Це база даних з відомостями щодо клієнтів, яка може містити їхні персональні й банківські дані, а також інформацію про уподобання, поведінку, історію покупок та безліч інших аспектів. Найчастіше метою хакерів стають саме клієнтські дані, адже з ними вони можуть заподіяти вкрай багато шкоди – від викрадення доступів до акаунтів та банкінгу, до усіх форм шахрайства.

Звісно, це далеко не усі категорії даних, які можуть зберігатися у ERP-системі. Адже кожна компанія може мати власні специфічні бази даних, відповідно до своєї сфери діяльності, цілей і завдань. Однак кібератака завжди стає відчутним ударом для будь-якого бізнесу, а безпека даних власної ERP системи є пріоритетом для усіх компаній без винятку.

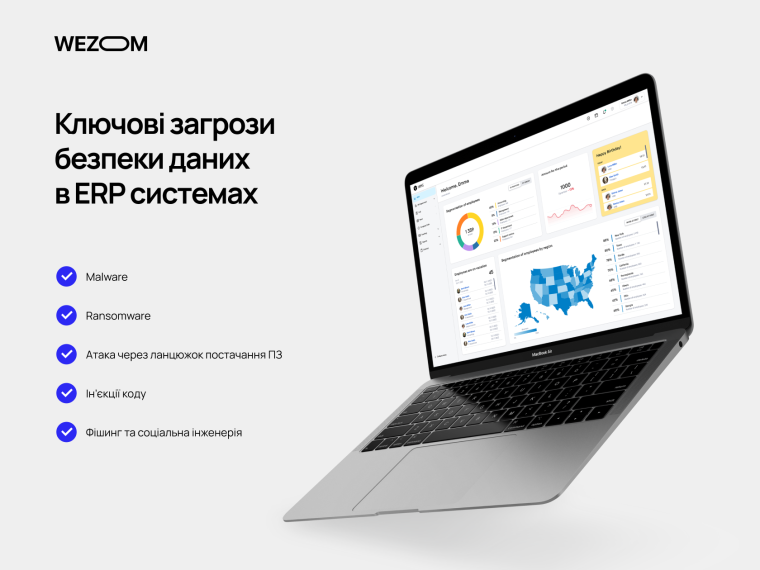

Ключові загрози безпеки даних в ERP системах

З якими ризиками стикаються корпоративні бази даних? Ми наведемо перелік найбільших загроз, що створюють проблеми безпеки ERP систем.

Malware

Корпоративна ERP – це масштабна і комплексна екосистема, що охоплює десятки, сотні й навіть тисячі пристроїв. І кожен з цих пристроїв може зазнати впливу шкідливого софту (malware), а відтак і поставити під удар усю систему. Malware-атаки можуть виявлятись геть по-різному. Існують трояни та майнери, які можуть працювати абсолютно непомітно для користувача. Існують “сплячі” віруси, які можуть місяцями очікувати у системі інструкцій від хакерів. У найгірших випадках злоякісний софт може непомітно поширитися системою та отримати доступ до даних ERP.

Ransomware

Найагресивнішим різновидом шкідливого софту вважаються віруси-шифрувальники та здирники (ransomware). Якщо типові трояни прагнуть принаймні тимчасово залишатися у системі непомітними, то ransomware-атака при ураженні пристрою за лічені хвилини шифрує дані у системі та унеможливлює роботу з ними. Зазвичай злочинці пропонують жертві атаки сплатити викуп за розблокування даних, однак навіть виконання злочинних вимог нічого не гарантує. В найгірших випадках ransomware-атака може уразити усю корпоративну мережу і паралізувати її роботу, чи навіть знищити усю систему.

Атака через ланцюжок постачання ПЗ

Типова корпоративна ERP-cистема потребує безлічі інтеграцій зі сторонніми API та зовнішніми цифровими інструментами, аби бути ефективною. І кожна така інтеграція потенційно може стати точкою, яка відкриває кіберзлочинцям доступ до вашої системи. Адже хакери все частіше атакують вендорів софту, які надають корпоративним клієнтам ті чи інші цифрові сервіси або послуги. Реагувати на такі загрози вкрай важко. Як приклад, кібератака на постачальника корпоративного софту SolarWinds у 2020 році дозволила злочинцям отримати доступ до даних його клієнтів. Серед них – компанії зі списку Fortune 500, урядові установи США тощо.

Ін’єкції коду

Хакери можуть використовувати вразливості та помилки при створенні ERP, аби впроваджувати у неї шкідливий код, отримуючи доступ до ресурсів і даних системи. Не можна недооцінювати такі загрози як скриптинг, XSS та SQL-ін’єкції, адже злочинці раз у раз знаходять способи успішно застосувати їх для викрадення чи зміни даних. ERP-платформи – не є виключенням. Їх необхідно особливо ретельно перевіряти на вразливість за допомогою аудиту коду та pen-тестування.

Фішинг та соціальна інженерія

Людський фактор залишається однією з головних проблем захисту даних, адже три чверті успішних кібератак починаються з людської необачності чи некомпетентності. Злочинці продовжують доволі успішно використовувати методи на кшталт фішингових розсилок та соціальної інженерії, аби вводити користувачів в оману й викрадати їх облікові записи в корпоративних системах. Понад те, вони навчились використовувати у таких атаках засоби ШІ – генерувати текстові розсилки, синтезувати голос, природну людську мову, фото і навіть відео для авторизації у захищених системах.

Ми згадали лише ключові кіберзагрози для даних у ERP. Та не варто забувати, що злочинці постійно шукають нові методики атак та нові вразливості у системах. Вони активно комбінують різні методи та прагнуть використовувати новітні технології ШІ, аби досягти свого. Відтак функції безпеки ERP системи полягають не лише в реагуванні на кібератаки, але й в аналітиці потенційних загроз майбутнього.

5 обов’язкових складових безпеки даних в ERP системах

Наразі у сфері кібербезпеки не існує рішення, яке могло б гарантувати абсолютний захист даних. Це процес, який потребує постійного моніторингу, оцінки загроз та впровадження нових практик і технологій. Адже злочинці постійно вдосконалюють свої методи, і фахівці з кіберзахисту мають робити те саме. Тож як захистити дані ERP систем? Ми наведемо декілька базових складових безпеки.

Безпека інфраструктури

Це комплекс заходів, що забезпечують фізичний та логічний захист інфраструктури ERP: серверів, мереж, обладнання та фундаментальних програмних рішень, на яких працює платформа. До таких заходів можна віднести:

-

контроль фізичного доступу до обладнання ERP (серверів, комутаторів, роутерів);

-

використання брандмауерів та VPN на різних рівнях мережі;

-

застосування антивірусного ПЗ;

-

практики резервного копіювання даних.

Захист інфраструктури гарантує, що злочинці не зможуть отримати фізичний доступ до ресурсів системи та завдати їй непоправної шкоди.

Безпека даних

Це усі заходи, спрямовані безпосередньо на захист збереження та передачі інформації. До таких практик можна віднести:

-

технології шифрування даних при збереженні та при передаванні;

-

управління ключами шифрування;

-

класифікацію даних за рівнем конфіденційності;

-

контроль цілісності даних;

-

маскування і розподіл даних на підмножини.

Практики захисту даних мають гарантувати, що інформація у корпоративній екосистемі не буде перехоплена або скомпрометована навіть у випадку проникнення зловмисників у систему.

Контроль доступу

Особливого значення набувають практики сегментації даних та обмеження доступу до них відповідно до принципу Zero Trust. Цей принцип декларує, що у системі немає безпечного внутрішнього периметра, і будь-який її об’єкт може розглядатися як потенційне джерело загрози. Тож кожний користувацький обліковий запис має регулярно та ретельно перевірятися, а кожен запит на звернення до бази даних має проходити через додаткову авторизацію.

Надійні засоби аутентифікації та авторизації дозволяють убезпечити критично важливі дані від зловмисників, а також унеможливлюють практику зловживання привілейованим доступом у системі, що можуть нашкодити стратегії безпеки даних.

Моніторинг і аудит даних

Усі потенційні джерела загроз безпеці баз даних потребують моніторингу в режимі реального часу, адже у випадку кібератаки на реагування часто залишаються лічені хвилини. Уся мережева активність навколо баз даних (як зовнішня, так і внутрішня) має фіксуватися для цілей аудиту.

Бази даних в ERP системі мають базуватися на сучасних технологіях і забезпечувати усі можливості для всебічного аудиту. Він має охоплювати інформацію щодо клієнта, з якого здійснювались запити, деталі виконання запиту, SQL-команди тощо. Усе це дозволить завчасно визначити підозрілу активність та ретельно проаналізувати кожен інцидент.

Дотримання провідних стандартів кіберзахисту

Усі наведені вище складові безпеки загалом входять до переліку вимог, закріплених у провідних рекомендаціях і нормативних актах з кіберзахисту. Йдеться передусім про такі стандарти:

-

Безпековий гайд Американського Національного Інституту стандартів і технології (NIST Cybersecurity Framework);

-

ISO 27001 (міжнародний стандарт управління інформаційною безпекою);

-

GDPR (Загальний регламент ЄС із захисту персональних даних);

-

PCI DSS (стандарт безпеки даних індустрії платіжних карток);

-

OWASP (відкритий проект безпеки веб-додатків).

Дотримання цих стандартів гарантує мінімізацію ризиків втрати, витоку чи компрометації даних. Щонайменше використання провідних практик зведе до мінімуму шкоду, яку може завдати організації успішна кібератака.

Організація безпеки даних є унікальним завданням для кожної окремої ERP-системи, адже вони можуть реалізовуватись на різних технологіях, мати різну архітектуру й мати специфічні особливості у різних галузях та індустріях. Окремою темою є побудова безпеки баз даних у “хмарах”. Адже переваги хмарного розгортання даних пов’язані із додатковими ризиками, такими як розширення периметра та непрозора адміністративна група.

Так чи інакше, забезпечення даних ERP систем відповідним рівнем захисту – це комплексне завдання, що потребує залучення досвідчених фахівців і надійних IT-партнерів.

Розробка або впровадження ERP у бізнес потребує досвіду та далекоглядності. Як уникнути помилок, вкладаючи час і кошти в корпоративний софт?

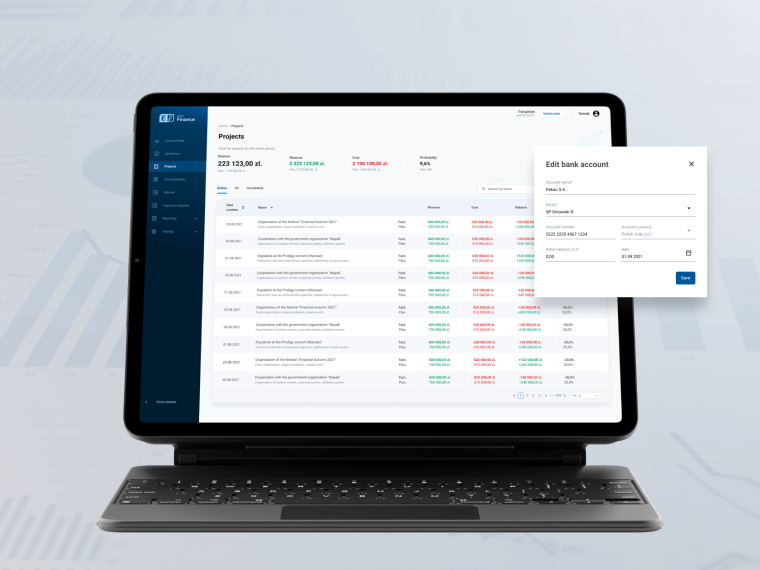

Захистіть свої дані за допомогою WEZOM

Наразі стабільність та кіберзахист стають ключовими параметрами при виборі ERP-системи. Наш двадцятирічний досвід розробки диджитал-продуктів для бізнесу дозволяє стверджувати, що найкращий шлях отримання надійної та безпечної ERP-платформи – це індивідуальна розробка такої системи з нуля, з урахуванням усіх особливостей та вимог бізнесу.

Команда WEZOM має унікальний досвід створення масштабних ERP-систем з нуля. Це рішення для енергетики, логістики, виробництва тощо. Наші фахівці добре розуміють, як вибудовується і працює безпека даних індивідуальних ERP систем. Тож якщо ви прагнете отримати ефективну платформу для бізнесу, і не готові йти на компроміси у питаннях захисту даних – не зволікайте, звертайтеся по консультацію до наших фахівців просто зараз.

Висновки

Сьогодні бізнес не може ігнорувати загрози кібербезпеки, адже нехтування кіберзахистом може завдати будь-якій компанії величезних фінансових та репутаційних втрат. Побудова стратегії захисту даних у корпоративних ERP-системах стала для великих компаній питанням життя та смерті.

Бази даних ERP завжди будуть вабити хакерів. Аби здобути цінну інформацію, вони вдаються до таких методів як malware- та ransomware-атаки, атаки через постачальників ПО, ін’єкції коду, фішинг, соціальна інженерія тощо. Експерти з кіберзахисту мають забезпечити такі складові безпеки ERP системи як інфраструктура, ізоляція та шифрування даних, контроль доступу, моніторинг тощо.

Побудова стратегії кіберзахисту організації – це дуже складне завдання, особливо для організації реального сектору, що не мають відповідних IT-фахівців та досвіду. В такому випадку найкращим кроком буде консультація із досвідченою диджитал-командою.

FAQ

Як ERP забезпечує безпеку даних?

Платформи ERP дозволяють інтегрувати розпорошені дані з різних джерел інформації в єдине цифрове середовище. За умов дотримання стандартів кібербезпеки й компетентної розробки, безпека даних в ERP забезпечується через алгоритми шифрування, жорстку політику доступу, практики, маскування і розподілу даних тощо.

З яких елементів складається безпека ERP?

Загалом безпека даних ERP систем будується на таких складових як захист IT-інфраструктури, захист збереження та передавання даних, контроль прав доступу, моніторинг загроз, аудит баз даних і дотримання визнаних у всьому світі безпекових стандартів.

Які є ризики загрози безпеці даних ERP систем?

Безпеці чутливих даних в ERP системах постійно загрожують malware- та ransomware-атаки, атаки з ін’єкціями шкідливого коду, атаки через постачальників ПЗ, а також такі методи як фішинг та соціальна інженерія, спрямовані на персонал. Тож експертам з кібербезпеки ніколи не можна втрачати пильності.