Сфера логістики та перевезень потерпає від кібератак, їх кількість і якість зростає тривожними темпами. Як показало нещодавнє дослідження ISACA, чверть опитаних диджитал-фахівців повідомили, що ланцюжки постачання їх організації зазнавали атаки протягом минулого року. При тому 30% респондентів зазначили, що лідери їх організацій недостатньо розуміють ступінь таких ризиків.

Відтак про ключові проблеми кібербезпеки в логістиці треба говорити більше і гучніше. У цьому матеріалі ми визначимо найбільш вразливі галузі, окреслимо головні вразливості та запропонуємо рішення, які можуть надати ланцюжкам постачання певний запас міцності.

Які сфери є особливо вразливими?

В зону ризику потрапляють передусім ті галузі, які покладаються на розгалужені та складні ланцюжки постачання. Такі сфери потребують участі безлічі організацій та бізнесів, вони формують навколо себе складну мережу з різноманітних диджитал інструментів: від хмарних платформ з електронними таблицями, до різноманітних API та складних корпоративних ERP. Ця мережа погано структурована, хакери з легкістю знаходять у ній слабші ланки. Відтак логістика дуже вразлива до кібернетичних загроз: ransomware та malware-атак, витоків даних тощо.

Наведемо шість галузей, в яких основні проблеми кібербезпеки в логістиці відчуваються особливо гостро, і можуть завдати максимальної шкоди.

Виробництво

Втручання злочинців у роботу ПЗ та апаратного забезпечення може спричинити порушення постачання компонентів та сировини для промисловості, або саботувати процеси будь-якого складного виробництва. Наприклад, у 2017 автовиробник Renault-Nissan зазнав атаки вірусом-шифрувальником WannaCry. Аби зупинити поширення інфекції у своїй корпоративній екосистемі, компанія відключила постраждалі фабрики від мережі. Виробництво зупинилося на п’яти підприємствах у Великій Британії, Франції, Словенії, Румунії та Індії.

Товари повсякденного вжитку (FMCG)

Ланцюжки постачання товарів повсякденного вжитку (від косметики і батарейок, до ліків) мають працювати безперервно. Відтак вони працюють під постійним тиском і стають легкою мішенню для кіберзлочинців. Як приклад – кібератака на найбільшу мережу гіпермаркетів Великої Британії Tesco у 2021 році. Тоді хакери на декілька днів зламали усю eCommerce-систему мережі й спричинили безлад. Покупці не могли ані скасувати свої замовлення, ані повернути гроші. Одна користувачка отримала замість свого замовлення 120 пляшок Pepsi.

Ритейл

Роздрібна торгівля працює з мільйонами споживачів, тож помилки кібербезпеки в ланцюгах поставок ритейлерів завдають особливо великих збитків. Так, у 2013 році масштабної кібератаки зазнала мережа Target – сьомий за величиною ритейлер у Сполучених Штатах. Хакери знайшли вразливості у корпоративному софті і викрали особисті дані 70 мільйонів клієнтів, включно з номерами кредитних карток. Мережі довелося сплатити понад 18 млн доларів компенсації для врегулювання судових претензій.

Охорона здоров`я

Атаки на ланцюжки постачання у сфері охорони здоров’я можуть мати особливо тяжкі наслідки. На відміну від ритейлу або виробництва, вразливості кібербезпеки в логістиці ліків на кшталт інсуліну або вакцин можуть поставити під загрозу життя і здоров’я людей. Нещодавнє дослідження Ponemon Institute та Proofpoint свідчить, що протягом минулого року майже дві третини організації у сфері охорони здоров’я тим чи іншим чином зазнавали атак на свої ланцюжки постачання.

Енергетика і паливний сектор

Ще одна критично важлива галузь, в якій порушення логістичних ланцюжків може спричинити тяжкі соціальні та економічні наслідки. Нестача ресурсів на об’єктах енергогенерації – це холодні батареї та відсутність світла в наших будинках. А нестача палива на АЗС може паралізувати звичне життя та економіку цілого регіону. Як приклад, злом системи на трубопроводі Colonial Pipeline у 2021 році спричинив справжню паніку на східному узбережжі США. Президент Сполучених Штатів був змушений оголосити надзвичайний стан, аби взяти ситуацію під контроль.

Агросектор

Ланцюжки постачання в агросекторі вразливі, оскільки сьогодні він спирається на складну фізичну та диджитал-інфраструктуру. Дослідники Кембриджського університету у своїх прогнозах припускають, що в найближчому майбутньому хакери отримають можливість використовувати недоліки в agrotech-софті, аби порушувати роботу сучасних сільськогосподарських машин і смарт-обладнання на кшталт дронів. Такі проблеми змушують по-новому оцінювати ризики продовольчої безпеки.

Це зовім не вичерпний перелік – проблеми логістичної кібербезпеки стосуються всіх без винятку. Навіть якщо ваша компанія не належить до жодної з названих галузей, ваш бізнес так чи інакше контактує з ними. Тож жоден учасник ланцюжків постачання не повинен втрачати пильності.

Головні проблеми кібербезпеки в логістиці – як їх вирішити?

Чому логістика стала настільки вразливою? Розглянемо основні фактори, що продукують та помножують проблеми кіберзахисту в ланцюжках постачання.

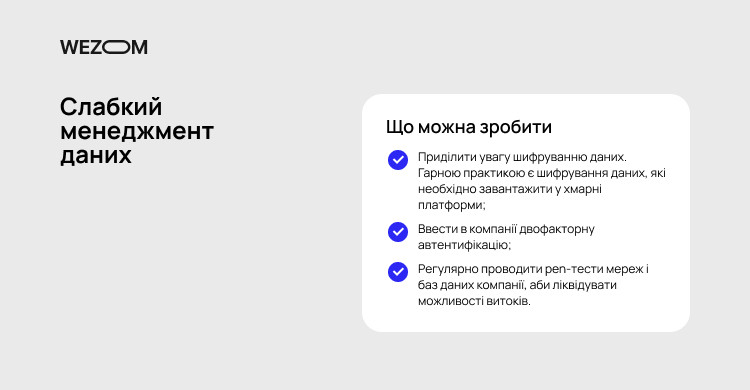

Слабкий менеджмент даних

Далеко не кожна організація може налагодити безпечну модель використання, зберігання і захисту важливих даних – на це часто бракує ресурсів, фахівців та часу. Як результат, чутливі дані вашого бізнесу можуть неконтрольовано поширюватись по всьому ланцюжку постачання, і це надзвичайно ризиковано.

Що можна зробити ?

-

Приділити увагу шифруванню даних. Гарною практикою є шифрування даних, які необхідно завантажити у хмарні платформи;

-

Ввести в компанії двофакторну автентифікацію;

-

Регулярно проводити pen-тести мереж і баз даних компанії, аби ліквідувати можливості витоків.

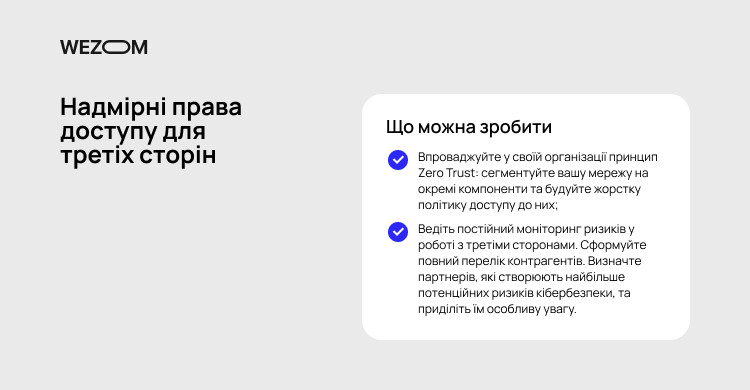

Надмірні права доступу для третіх сторін

Нерідко проблеми кібербезпеки в логістиці починаються з того, що в ланцюжках постачання неможливо уникнути роботи із численними зовнішніми суб’єктами. Неможливо й перевірити кожного контрагента на цифрову зрілість чи репутацію. Втім, організації часто надають третім особам практично необмежені права доступу до своїх систем та ресурсів. Це може бути зручно в моменті, але небезпека такого підходу очевидна.

Що можна зробити ?

-

Впроваджуйте у своїй організації принцип Zero Trust: сегментуйте вашу мережу на окремі компоненти та будуйте жорстку політику доступу до них;

-

Ведіть постійний моніторинг ризиків у роботі з третіми сторонами. Сформуйте повний перелік контрагентів. Визначте партнерів, які створюють найбільше потенційних ризиків кібербезпеки, та приділіть їм особливу увагу.

Вразливості відкритого софту

Open-source софт надає організаціям безліч переваг: гнучкість, прозорість та ефективність витрат. Але він водночас створює суттєві ризики кібербезпеки. Хакери можуть без жодних перепон використовувати вразливості відкритого софту, аби отримати доступ до мереж у ланцюжках постачання.

Що можна зробити ?

-

Слідкуйте за звітами NIST та CVE. Національний інститут Стандартів та Технологій США (NIST) та ініціатива Загального переліку вразливостей (СVE) збирають усі відомі вразливості у кіберзахисті та вносять їх у публічну базу даних.

-

Слідкуйте за багхантерами. Експертні групи на кшталт BugCrowd та HackerOne також шукають експлойти у софті та розповідають про них. Програми з полювання на баги також спонсоруються tech-компаніями та учасниками ланцюжків постачання.

-

Використовуйте GitHub. Якщо код open-source рішення лежить у відкритому доступі на репозиторіях, ваші фахівці можуть перевірити його безпечність самостійно.

Софт від вендорів та сторонні API

Використання софту та API від третіх сторін може бути дуже зручним, але водночас воно збільшує площину для потенційної кібератаки. За даними Всесвітнього економічного форуму, загальна доля непрямих кібератак (здійснених на компанію через треті сторони), останніми роками суттєво збільшилась – з 44% до 61%. Аналітики Gartner водночас попереджають, що використання вразливостей API стає одним з головних векторів кібератак на ланцюжки постачання.

Що можна зробити ?

-

Проведіть аудит диджитал-продуктів, які використовуються у вашому бізнесі. За можливості відмовляйтесь від необов’язкових інструментів;

-

Виконуйте рекомендації постачальників свого софту, вендори часто публікують власні безпекові бюлетені та гайди;

-

Налагодьте з постачальником вашого софту плідну комунікацію та співпрацю, аби разом моніторити та ліквідувати вразливості кібербезпеки в логістиці. Гарним рішенням буде поява відповідних пунктів у вашому контракті з вендором.

Людський фактор

Три чверті успішних кібератак починаються з людських помилок та легковажності. Фішинг усе ще залишається для кіберзлочинців дієвим інструментом. Понад те, шахраї постійно вдосконалюють свої методи, звертаються до соціальної інженерії та практикують персоналізований підхід до жертви (так званий spear phishing). Сьогодні вони можуть використовувати ШІ для синтезу голосів та відео. Розпізнати такі атаки вкрай важко.

Що можна зробити ?

-

Обмежте доступ до даних – аби працювати з ними могли лише ті, кому це дійсно потрібно;

-

Проводьте регулярні тренінги в питаннях кібербезпеки, аби персонал мав уявлення про усі сучасні загрози;

-

Регулярно проводьте в компанії випадкові тести на фішинг;

-

Вдайтеся до “шпигунських хитрощів”. Наприклад, таємна ключова фраза дозволить співробітникам переконатися, що вони дійсно розмовляють по телефону з представниками вендорів та партнерів.

Чи можна повністю убезпечити бізнес від кібератак?

Наразі у сфері кібербезпеки не існує “срібної кулі” для всіх злочинців. Ніхто і ніщо не може надати вам стовідсоткові гарантії безпеки. Та є низка базових практик, на яких будуються засади надійного кіберзахисту ланцюжків постачання:

-

максимальна обачність у роботі з третіми сторонами;

-

шифрування даних та ZeroTrust-політика доступу до них;

-

перевірка open-source коду на вразливості;

-

обережне ставлення до софту та API від сторонніх постачальників.

З власного досвіду ми можемо говорити про важливість постійного моніторингу загроз і регулярного pen-тестування систем за методом Black Box (як в одному з наших нещодавніх безпекових кейсів). Поворотним рішенням в питаннях кіберзахисту може стати рішення компанії про перехід від софту сторонніх постачальників до власного продукту – індивідуальної розробки TMS чи ERP платформи.

Це рішення вирішує купу проблем кібербезпеки:

-

інтеграція та безпека даних

-

прозорість та контрольованість роботи з третіми сторонами

-

скорочення площини для атаки через сторонній софт

-

уникнення вразливостей, характерних для open-source коду.

Таке рішення не гарантує абсолютної безпеки, але робить вашу компанію максимально незручною ціллю для кіберзлочинців. Якщо вам цікаві такі можливості захисту ланцюжка постачання, ви можете просто зараз звернутися по консультацію до наших фахівців. Вони готові поділитися своїм досвідом та запропонувати практичні рішення для вашого бізнесу.

Обговоріть зі спеціалістом свій проект і разом розробте стратегію вибухового зростання продажів з органічної видачі.

Висновки

Забезпечити кібербезпеку логістики непросто, адже ланцюжки постачання постійно ускладнюються, а кіберзлочинці проявляють до них винятковий інтерес і вдосконалюють свої методи. В зоні особливого ризику – галузі виробництва, ритейлу, енергетики, охорони здоров’я тощо. У цих сферах помилки кібербезпеки в логістиці можуть коштувати надзвичайно дорого.

Однак усі проблеми кіберзахисту галузі мають практичні та дієві рішення – організаціям лише варто приділяти їм більше уваги. Далеко не кожна компанія має достатньо ресурсів та компетенцій, аби забезпечити свою кібербезпеку самостійно. В такому випадку вдалим рішенням може стати пошук IT-партнерів, звернення до досвідченої команди фахівців.

FAQ

Які є проблеми кібербезпеки в логістиці?

Логістика залишається вразливою до кібератак через слабкий менеджмент даних, необачність у співпраці з третіми сторонами, вразливості open-source коду, зовнішніх API та програмного забезпечення від вендорів. Значну роль відіграє людський фактор — саме співробітники найчастіше допускають критичні помилки безпеки. Три чверті успішних кібератак починаються з необачності або халатності персоналу.

Як вирішити проблеми кібербезпеки в логістиці?

До базових практик кіберзахисту в логістиці належать: впровадження принципу Zero Trust у політику доступу до даних, застосування шифрування, постійний моніторинг потенційних загроз, обережне використання зовнішніх програмних продуктів та регулярне тестування власних систем. Ефективним кроком також стане залучення досвідчених IT-консультантів і перехід на диджитал-платформи індивідуальної розробки.