Коли платформою щоденно користуються десятки людей з різними обов'язками, питання зон відповідальності стає не технічною деталлю, а справжнім фундаментом безпеки. Система ролей і доступів — це той механізм, який визначає межі: менеджер бачить аналітику, але не може змінювати налаштування білінгу; підрядник завантажує файли, але не має доступу до клієнтської бази. Коли ці межі розмиті або налаштовані неправильно — з'являються реальні ризики: витік даних, зловживання правами, а подекуди навіть цілеспрямований саботаж.

Ролі користувачів у веб-платформі визначають, хто і що може робити в межах конкретної системи. Йдеться про такі можливості як доступ до даних, редагування контенту, зміна налаштувань або керування іншими користувачами. Як правило, для кожної ролі встановлюються обмеження, що залежать від її місця у системі.

Контрольований доступ до функціоналу є критичним елементом безпеки веб-платформи. Він не лише допомагає захистити дані, а й дозволяє налагодити ефективне управління процесами через чіткий розподіл функцій та обов’язків.

Натомість відсутність належного контролю створює величезні ризики. Несанкціонований доступ до важливої інформації або функцій платформи може спричинити компрометацію даних чи порушення операцій бізнесу, з усіма супутніми фінансовими та репутаційними збитками. Важливо знати, як налаштувати доступи правильно – аби вони гарантували безпеку і не шкодили бізнес-логіці.

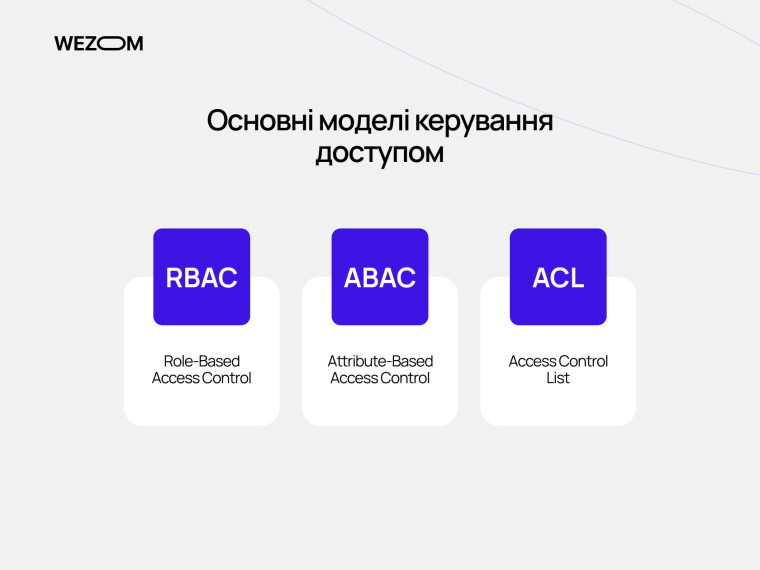

Основні моделі керування доступом

У сучасних веб-платформах існують декілька основних моделей керування доступом. Кожна з них має свої особливості та застосовується залежно від вимог до безпеки та гнучкості системи.

Однією з найбільш популярних моделей є RBAC (Role-Based Access Control). У цій моделі доступ до системних ресурсів визначається роллю, яку обіймає користувач. Наприклад, адміністратор може мати доступ до всіх функцій і налаштувань платформи, тоді як менеджер чи користувач обмежуються лише певними задачами чи модулями. Така модель дуже ефективна в організаціях, де ролі чітко визначені і доступ до ресурсів має строго регулюватись за кожною посадою.

ABAC (Attribute-Based Access Control) є більш гнучкою моделлю, в якій доступ до ресурсів визначається не лише роллю, а й іншими атрибутами користувача, ресурсів або умов доступу. Наприклад, права можуть залежати від часу доби, місцезнаходження користувача або статусу його завдання. Це дозволяє створювати комплексні правила доступу та ефективно управляти функціоналом у великих та масштабних системах, де необхідно враховувати безліч змінних.

Ще однією популярною моделлю є ACL (Access Control List). Вона дозволяє детально визначити доступ до кожного ресурсу або файлу в системі для кожного користувача або групи користувачів. Це означає, що для кожного ресурсу створюється “білий список” юзерів з дозволом на вхід, а також визначаються дозволені операції (читання, редагування, видалення тощо). ACL підходить для сценаріїв, де потрібно налаштувати точний доступ до конкретних ресурсів, наприклад, для файлів або баз даних.

Кожна модель керування доступом має свої переваги та недоліки, і вибір залежить від специфіки бізнесу, масштабів платформи та вимог до безпеки. RBAC підходить для організацій з чітко визначеними ролями, ABAC — для великих систем, де потрібна гнучкість, а ACL — для детального керування доступом до окремих ресурсів.

Порівняння моделей

| Модель | Підходить для | Переваги | Недоліки |

|---|---|---|---|

| RBAC | Організації з чіткими ролями | Простота налаштування, керування правами | Може бути надмірно жорсткою |

| ABAC | Масштабні системи | Гнучкість, враховує численні умови | Складність налаштування |

| ACL | Доступ до окремих ресурсів | Точність доступу до конкретних даних | Може бути складним для великих систем |

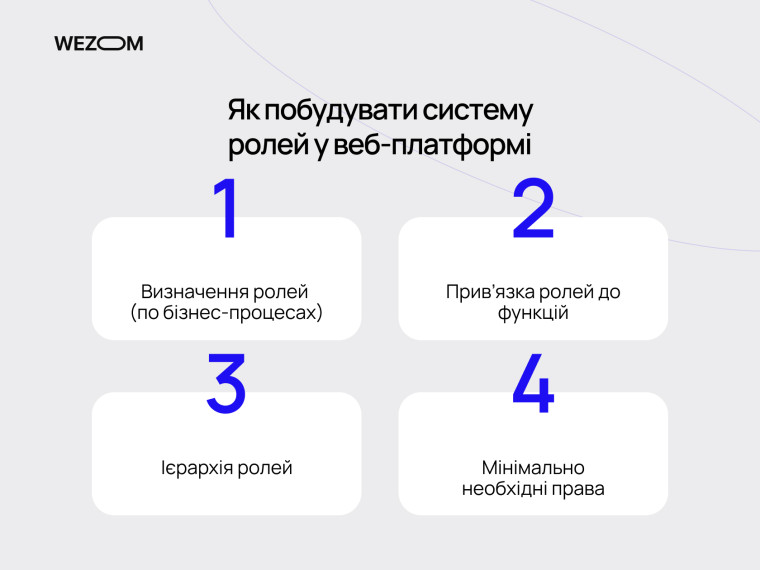

Як побудувати систему ролей у веб-платформі

Визначення ролей (по бізнес-процесах)

Першим кроком у побудові системи є чітке визначення ролей користувачів, що має базуватись на реальних бізнес-процесах організації. Кожен користувач має виконувати певні функції в системі, що відповідають його посадовим обов’язкам. Наприклад, адміністратор має доступ до всіх функцій платформи, тоді як менеджер може мати обмежений доступ лише до функціоналу управління командами, перегляду звітів, аналітики тощо.

На старті важливо чітко визначити, які саме функції має виконувати кожна роль, і забезпечити доступ тільки до тих ресурсів та даних, які необхідні для виконання цих завдань. Це дозволяє не лише підвищити безпеку, а й оптимізувати роботу користувачів, мінімізуючи ймовірність помилок або зловживань.

Прив’язка ролей до функцій

Ключовим аспектом є зв'язок ролей з функціоналом платформи. Кожна роль повинна мати доступ лише до тих функцій, які необхідні для її виконання. Це означає, що права мають бути чітко прив’язані до бізнес-процесів і задач, які користувач виконує в межах платформи. Наприклад, роль "Менеджер проєкту" може надавати доступ до створення, редагування і затвердження проєктів, але без доступу до фінансової інформації чи налаштувань безпеки.

Важливо також враховувати, що ролі можуть мати різні рівні доступу. Наприклад, для функцій, що стосуються лише певної частини платформи, може бути створена нова роль з обмеженим доступом, яка дозволить користувачам виконувати окремі операції, такі як перегляд даних або створення задач.

Ієрархія ролей

Порядок важливості і рівень доступу для кожної з ролей визначається через ієрархію. Важливо розробити багаторівневу структуру обмежень, щоб уникнути ситуацій, коли користувачі отримують більше прав, ніж потрібно для виконання їхніх завдань. Наприклад, керівник може мати доступ до більшої кількості функцій, ніж його підлеглий. Це дозволяє забезпечити правильний розподіл прав доступу і підвищити безпеку платформи.

Мінімально необхідні права (principle of least privilege)

Принцип мінімальних привілеїв є однією з наріжним каменем побудови будь-якої системи ролей. Він полягає в тому, що кожному користувачу надаються лише ті права, які необхідні для виконання його роботи. Це означає, що навіть адміністраторам не слід надавати доступ до всіх функцій платформи без критичної на те необхідності. Такий підхід мінімізує ризики, пов’язані з несанкціонованим доступом або помилками користувачів.

Як налаштувати доступи до функціоналу

Доступ до сторінок

Для налаштування доступу до сторінок важливо визначити, яка саме інформація та функції мають бути доступні різним типам користувачів. Наприклад, сторінки адмінпанелі можуть бути доступні лише адміністраторам, в той час як користувачі можуть мати доступ лише до свого профілю. Налаштування доступу до сторінок має враховувати не лише ролі, а й бізнес-логіку. Саме вона визначає, які сторінки необхідні ролі для виконання конкретних завдань.

Доступ до дій (CRUD: create/read/update/delete)

Для кожної ролі в системі потрібно чітко визначити права доступу до CRUD-операцій. Це означає, що користувачі з різними ролями матимуть різні рівні доступу до даних і зможуть виконувати різні типи операцій з сутностями. Наприклад, менеджер може мати право на створення і редагування задач, але не на видалення даних або зміну налаштувань системи.

Доступ до даних

Важливо забезпечити користувачам вільний доступ лише до тих даних, які дійсно їм потрібні. Наприклад, користувач може бачити в особистому кабінеті свої замовлення або історію покупок, але не може переглядати дані інших користувачів. Це допомагає зберегти конфіденційність та безпеку, особливо в системах, де є чутлива інформація (фінансові, медичні,персональні дані тощо).

Обмеження на рівні API

Обмеження доступу на рівні API також є важливою частиною налаштування приватності у веб-платформах. Для кожної ролі потрібно налаштувати доступ до API-методів відповідно до їх функціоналу та вимог безпеки. Це дозволяє забезпечити гнучкість і масштабованість системи, зберігаючи при цьому контроль над тим, які користувачі мають доступ до певних ресурсів через API.

Керування процесами через систему доступів

Система ролей і доступів є важливим інструментом ефективного управління веб-платформами, забезпечуючи не лише безпеку, а й оптимізацію бізнес-процесів. Вона дозволяє чітко визначити, хто має доступ до певних функцій системи і забезпечити належний контроль над ресурсами, даними тощо. Через чітке визначення ролей будується політика доступів, на якій базується ефективний та безпечний менеджмент.

Глибоке налаштування доступів допомагає автоматизувати бізнес-процеси, адже дозволяє чітко визначити, хто і в який момент може виконувати певні дії, такі як погодження замовлень або затвердження фінансових документів. Наприклад, доступ до функцій погодження може бути обмежений для менеджера, в той час як інші користувачі можуть мати доступ лише до створення чи редагування даних. Це спрощує операції, прискорює ухвалення рішень, і водночас зводить до мінімуму ризики людського фактору.

Понад те, розвинена система управління доступами дозволяє з мінімальними зусиллями адаптувати процеси до змін у бізнес-логіці. Кожен етап автоматично переходить до наступного лише після виконання попереднього завдання, що підвищує контрольованість і прозорість операцій. З добре продуманою логікою ролей можна швидко налаштовувати нові сценарії або змінювати існуючі без порушення загальної роботи платформи.

Інтеграція систем контролю доступу (access control system) допомагає зберігати високий рівень безпеки та ефективно керувати функціоналом платформи на всіх етапах бізнес-процесів. Це також дозволяє зменшити затримки та помилки, автоматизуючи процеси і забезпечуючи їх надійність.

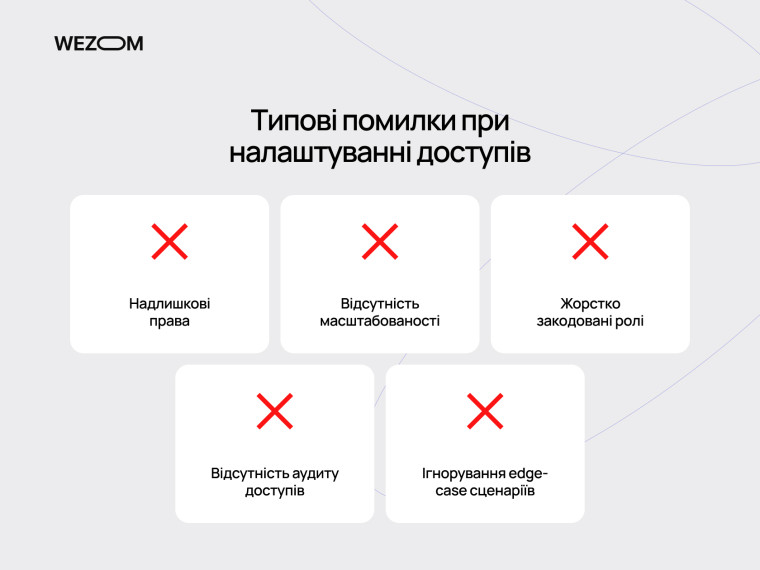

Типові помилки при налаштуванні доступів

Навіть дрібна помилка в конфігурації або зайві права користувачів створюють критичні вразливості. Неправильне налаштування системи ролей або надмірний доступ до функціоналу можуть призвести до серйозних проблем. Ось лише деякі типові помилки в роботі з ролями:

-

Надлишкові права — надання користувачам надмірних прав, що виходять за межі виконання їх завдань. Це не просто створює додаткові ризики для бізнесу, але й шкодить продуктивності користувачів, перевантажуючи їх інтерфейс зайвими вікнами, сутностями та сторінками.

-

Відсутність масштабованості — жорстко закодовані ролі або непідготовлені до змін механізми доступу можуть ускладнити розширення системи. Для access control system важливо забезпечити гнучкість, щоб згодом вона дала змогу без проблем додавати нові ролі або змінювати доступ до функціоналу.

-

Жорстко закодовані ролі — коли доступ до певних функцій жорстко прописаний в коді, це ускладнює його коригування без внесення змін у програмне забезпечення. Краще використовувати інтерфейси та мікросервіси для налаштування доступів, щоб уникнути необхідності в зайвому кодингу.

-

Відсутність аудиту доступів — недотримання належних процедур моніторингу ресурсу може призвести до несанкціонованого доступу або неправильного використання функцій. Для забезпечення безпеки веб-платформи необхідно впровадити систему логування та аудиту.

-

Ігнорування edge-case сценаріїв — якщо у системі не враховані рідкісні, але можливі випадки (наприклад, користувач має декілька ролей або працює з тимчасовим доступом), це може призвести до помилок у процесах та появі додаткових вразливостей. Систему доступів необхідно регулярно тестувати.

Як правильно реалізувати систему доступів

Централізована система доступів

Для ефективного керування ролями важливо використовувати централізовану систему доступів, яка дозволяє управляти правами користувачів з одного інтерфейсу. Це спрощує процес налаштування доступів і забезпечує ефективний контроль над безпекою. Всі зміни прав доступу, які вносяться через одну точку, значно полегшують адміністрування і знижують ймовірність помилок.

Логування та аудит

Для забезпечення прозорості і відстежуваності дій користувачів необхідно впровадити систему логування та постійного аудиту. Всі операції, пов’язані з доступом до ресурсів, повинні фіксуватись в журналах. Це не лише дозволяє відстежити, хто і коли мав доступ до певних даних та функцій, а й допомагає при виявленні потенційних загроз або зловживань.

Гнучка конфігурація

Система доступів має бути гнучкою, щоб адаптуватися до трансформацій бізнес-процесів і потреб компанії. Зміна ролей, правв доступу до функцій або модифікація атрибутів повинні здійснюватися легко і без потреби в складних технічних втручаннях. Така конфігурація дозволяє швидко реагувати на зміни та оперативно покращувати систему доступів відповідно до нових вимог.

Розділення frontend/backend перевірок

Аби забезпечити безпеку платформи і запобігти несанкціонованому доступу, перевірки прав мають бути комплексними, проводитися як на frontend, так і на backend рівнях. Це дає можливість посилити захист даних і гарантувати, що доступ буде надаватись лише після успішної ідентифікації та авторизації користувача.

Використання middleware

Використання зв’язувального ПЗ (middleware) дозволяє розмежувати логіку доступу та основний функціонал веб-платформи. Middleware працює як проміжний шар, який обробляє запити і перевіряє права доступу користувача до певних ресурсів. Це дозволяє зменшити навантаження на основний код і забезпечити чистоту архітектури системи.

Коли потрібна кастомна система доступів

У більшості випадків для забезпечення безпеки веб-платформи достатньо стандартних моделей доступу. Проте є ситуації, коли готові інструменти і моделі не можуть повною мірою задовольнити вимоги бізнесу. Ось лише деякі сценарії, в яких найкращим вибором буде кастомна система доступів:

-

Складні бізнес-процеси — коли організація має унікальну бізнес-логіку, що потребує спеціалізованих правил доступу. Стандартні моделі в таких кейсах можуть бути занадто обмеженими для реалізації комплексної системи ролей.

-

Багаторівневі ролі — для великих організацій з ієрархічними структурами, де кожна роль має різні рівні доступу до функцій. Лише кастомна система дозволяє точно налаштувати доступ до функціоналу на кожному рівні організації.

-

Інтеграції з іншими системами — коли потрібно забезпечити єдиний контроль доступу до різних систем (наприклад, ERP або CRM). Кастомна система доступів дозволяє якісно інтегруватися з іншими зовнішніми рішеннями для централізованого управління доступами.

-

Високі вимоги до безпеки — для організацій з критично важливою інформацією, де необхідна складна перевірка прав доступу (наприклад, мультифакторна аутентифікація або обмеження доступу за геолокацією). Кастомна система дозволяє задовольнити такі вимоги набагато краще за стандартні рішення.

Не підлаштовуйтесть під чужий софт – створіть власний. Наші фахівці перетворюють ідеї та запити на реальні продукти.

FAQ

Що таке система ролей і доступів?

Система ролей і доступів — це модель управління, яка визначає, хто має доступ до певних ресурсів і функцій на веб-платформі. Вона дозволяє ефективно управляти правами користувачів, забезпечуючи належний рівень безпеки і контролю над даними.

Чим відрізняється аутентифікація від авторизації?

Аутентифікація — це процес перевірки особистості користувача (наприклад, через логін і пароль). Авторизація — це процес визначення, до яких ресурсів користувач має доступ після проходження аутентифікації.

Як правильно визначити ролі користувачів?

Ролі користувачів визначаються на основі їх функцій у системі. Для кожної ролі необхідно чітко прописати права доступу до ресурсів і функцій, що відповідають обов’язкам користувача.

Що таке принцип мінімальних привілеїв?

Принцип мінімальних привілеїв полягає в тому, що кожен користувач має отримувати лише ті доступи, які базово необхідні йому для виконання завдань. Це допомагає мінімізувати ризики зловживань і помилок.

Як обмежити доступ до даних у системі?

Доступ до даних можна обмежити на рівні ролей, дозволяючи користувачам бачити лише свої дані або дані, що належать до їхніх функцій у системі. Також можна використовувати додаткові механізми, такі як шифрування або доступ на рівні API.

Чи можна змінювати ролі без розробки?

Багато сучасних систем доступу дозволяють змінювати ролі через інтерфейс адміністратора без необхідності в модифікації коду. Це дозволяє швидко адаптувати систему до змін у бізнес-процесах.