Когда платформой ежедневно пользуются десятки людей с разными обязанностями, вопрос зон ответственности становится не технической деталью, а настоящим фундаментом безопасности. Система ролей и доступов – это тот механизм, который определяет границы: менеджер видит аналитику, но не может изменять настройки биллинга; подрядчик загружает файлы, но не имеет доступа к базе клиентов. Когда эти границы размыты или настроены неправильно — появляются реальные риски: утечка данных, злоупотребление правами, а иногда даже целенаправленный саботаж.

Роли пользователей в веб-платформе определяют, кто и что может делать внутри конкретной системы. Речь идет о таких возможностях как доступ к данным, редактирование контента, изменение настроек или управление другими пользователями. Как правило, для каждой роли устанавливаются ограничения, зависящие от ее места в системе.

Контролируемый доступ к функционалу является критическим элементом безопасности веб-платформы. Он не только помогает защитить данные, но и позволяет наладить эффективное управление процессами через четкое распределение функций и обязанностей.

В то же время отсутствие надлежащего контроля создает огромные риски. Несанкционированный доступ к важной информации или функциям платформы может привести к компрометации данных или нарушению операций бизнеса, со всеми вытекающими финансовыми и репутационными убытками. Важно знать, как настроить доступы правильно – чтобы они обеспечивали безопасность и не вредили бизнес-логике.

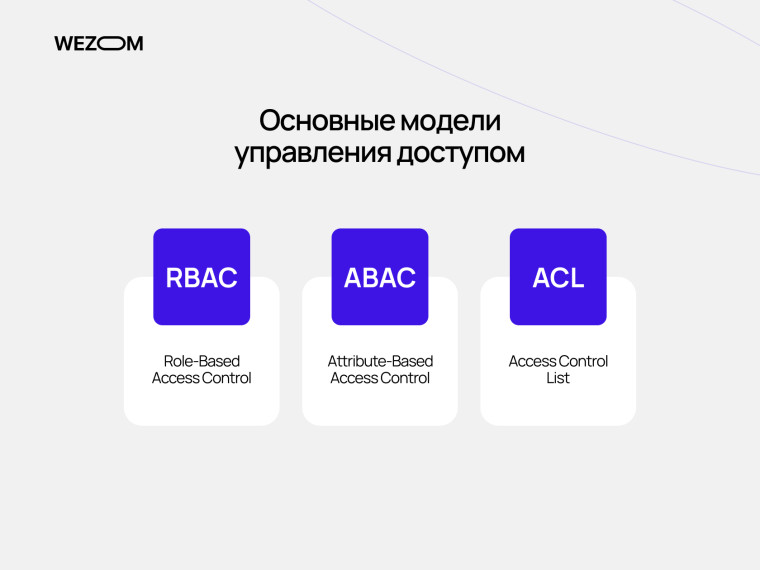

Основные модели управления доступом

В современных веб-платформах есть несколько основных моделей управления доступом. Каждая из них имеет свои особенности и применяется в зависимости от требований безопасности и гибкости системы.

Одной из самых популярных моделей является RBAC (Role-Based Access Control). В этой модели доступ к системным ресурсам определяется ролью, занимаемой пользователем. Например, администратор может иметь доступ ко всем функциям и настройкам платформы, тогда как менеджер или пользователь ограничиваются лишь определенными задачами или модулями. Такая модель очень эффективна в организациях, где роли четко определены и доступ к ресурсам должен строго регулироваться по каждой должности.

ABAC (Attribute-Based Access Control) является более гибкой моделью, в которой доступ к ресурсам определяется не только ролью, но и другими пользовательскими атрибутами, ресурсами или условиями доступа. Например, права могут зависеть от времени суток, местонахождения пользователя или статуса его задачи. Это позволяет создавать комплексные правила доступа и эффективно управлять функционалом в больших и масштабных системах, где необходимо учитывать множество переменных.

Еще одной популярной моделью является ACL (Access Control List). Она позволяет подробно определить доступ к каждому ресурсу или файлу в системе для каждого пользователя или группы пользователей. Это означает, что для каждого ресурса создается "белый список" юзеров с разрешением на вход, а также определяются разрешенные операции (чтение, редактирование, удаление и т.п.). ACL подходит для сценариев, где нужно настроить точный доступ к конкретным ресурсам, например, для файлов или баз данных.

Каждая модель управления доступом имеет преимущества и недостатки, и выбор зависит от специфики бизнеса, масштабов платформы и требований к безопасности. RBAC подходит для организаций с четко определенными ролями, ABAC – для больших систем, где требуется гибкость, а ACL – для детального управления доступом к отдельным ресурсам.

Сравнение моделей

| Модель | Подходит для | Преимущества | Недостатки |

|---|---|---|---|

| RBAC | Организации с четкими ролями | Простота настройки, управление правами | Может быть чрезмерно жесткой |

| ABAC | Масштабные системы | Гибкость, учитывающая многочисленные условия | Сложность настройки |

| ACL | Доступ к отдельным ресурсам | Точность доступа к конкретным данным | Может быть сложной для больших систем |

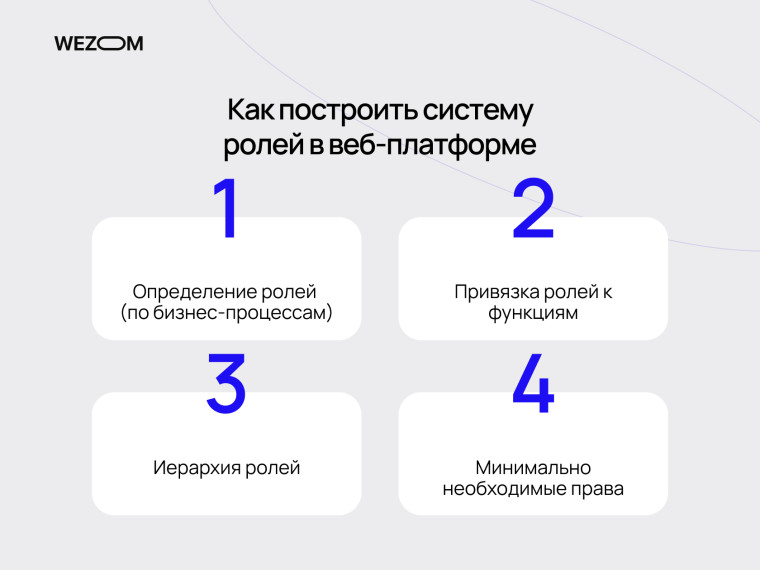

Как построить систему ролей в веб-платформе

Определение ролей (по бизнес-процессам)

Первым шагом в построении системы является четкое определение ролей пользователей, основанное на реальных бизнес-процессах организации. Каждый пользователь должен выполнять определенные функции в системе, отвечающие его должностным обязанностям. Например, администратор имеет доступ ко всем функциям платформы, тогда как менеджер может иметь ограниченный доступ только к функционалу управления командами, просмотру отчетов, аналитике и т.д.

На старте важно четко определить, какие именно функции должна выполнять каждая роль, и обеспечить доступ только к ресурсам и данным, которые необходимы для выполнения этих задач. Это позволяет не только повысить безопасность, но и оптимизировать работу пользователей, минимизируя вероятность ошибок или злоупотреблений.

Привязка ролей к функциям

Ключевым аспектом является связь ролей с функционалом платформы. Каждая роль должна иметь доступ только к функциям, необходимым для ее выполнения. Это означает, что права должны быть четко привязаны к бизнес-процессам и задачам, которые пользователь выполняет в рамках платформы. Например, роль "Менеджер проекта" может давать доступ к созданию, редактированию и утверждению проектов, но без доступа к финансовой информации или настройкам безопасности.

Важно также учитывать, что роли могут иметь разные уровни доступа. Например, для функций, относящихся только к определенной части платформы, может быть создана новая роль с ограниченным доступом, которая позволит пользователям выполнять отдельные операции, такие как просмотр данных или создание задач.

Иерархия ролей

Порядок значимости и уровень доступа для каждой из ролей определяется через иерархию. Важно разработать многоуровневую структуру ограничений, чтобы избежать ситуаций, когда пользователи получают больше прав, чем нужно для выполнения их задач. К примеру, управляющий может иметь доступ к большему количеству функций, чем его подчиненный. Это позволяет обеспечить правильное распределение прав доступа и повысить безопасность платформы.

Минимально необходимые права (principle of least privilege)

Принцип минимальных привилегий является одним из краеугольных камней построения любой системы ролей. Он заключается в том, что каждому пользователю предоставляются только те права, которые необходимы для его работы. Это означает, что даже администраторам не следует предоставлять доступ ко всем функциям платформы без критической необходимости. Такой подход сводит к минимуму риски, связанные с несанкционированным доступом или ошибками пользователей.

Как настроить доступ к функционалу

Доступ к страницам

Для настройки доступа к страницам важно определить, какая именно информация и функции должны быть доступны разным типам пользователей. Например, страницы админпанели могут быть доступны только администраторам, в то время как пользователи могут иметь доступ лишь к своему профилю. Настройка доступа к страницам должна учитывать не только роли, но и бизнес-логику. Именно она определяет, какие страницы необходимы для выполнения конкретных задач.

Доступ к действиям (CRUD: create/read/update/delete)

Для каждой роли в системе нужно четко определить права доступа к операциям CRUD. Это означает, что пользователи с разными ролями будут иметь разные уровни доступа к данным и смогут выполнять разные типы операций с сущностями. Например, менеджер может иметь право на создание и редактирование задач, но не на удаление данных или изменение настроек системы.

Доступ к данным

Важно обеспечить пользователям свободный доступ лишь к данным, которые действительно им нужны. К примеру, пользователь может видеть в личном кабинете свои заказы или историю покупок, но не может просматривать данные других пользователей. Это помогает сохранить конфиденциальность и безопасность, особенно в системах, где есть чувствительная информация (финансовые, медицинские, персональные данные и т.д.).

Ограничения на уровне API

Ограничение доступа на уровне API также является важной частью настройки конфиденциальности в веб-платформах. Для каждой роли необходимо настроить доступ к API-методам в соответствии с их функционалом и требованиями безопасности. Это позволяет обеспечить гибкость и масштабируемость системы, сохраняя при этом контроль за тем, какие пользователи имеют доступ к определенным ресурсам через API.

Управление процессами через систему доступов

Система ролей и доступов является важным инструментом эффективного управления веб-платформами, обеспечивая не только безопасность, но и оптимизацию бизнес-процессов. Она позволяет четко определить, кто имеет доступ к определенным функциям системы и обеспечить надлежащий контроль над ресурсами, данными и т.п. Через четкое определение ролей строится политика доступов, на которой базируется эффективный и безопасный менеджмент.

Глубокая настройка доступа помогает автоматизировать бизнес-процессы, ведь позволяет четко определить, кто и в какой момент может выполнять определенные действия, такие как согласование заказов или утверждение финансовых документов. Например, доступ к функциям согласования может быть ограничен для менеджера, в то время как другие пользователи могут иметь доступ только к созданию или редактированию данных. Это упрощает операции, ускоряет принятие решений и одновременно сводит к минимуму риски человеческого фактора.

Более того, развитая система управления доступами позволяет с минимальными усилиями адаптировать процессы к изменениям в бизнес-логике. Каждый этап автоматически переходит к следующему только после выполнения предыдущего задания, что повышает контролируемость и прозрачность операций. С хорошо продуманной логикой ролей можно быстро настраивать новые сценарии или изменять существующие без нарушения работы платформы.

Интеграция систем контроля доступа (access control system) помогает сохранять высокий уровень безопасности и эффективно управлять функционалом платформы на всех этапах бизнес-процессов. Это также позволяет снизить задержки и ошибки, автоматизируя процессы и обеспечивая их надежность.

Типичные ошибки при настройке доступов

Даже мелкая ошибка в конфигурации или лишние права пользователей создают критические уязвимости. Неправильная настройка системы ролей или чрезмерный доступ к функционалу могут привести к серьезным проблемам. Вот некоторые типичные ошибки в работе с ролями:

-

Избыточные права — предоставление пользователям чрезмерных прав, выходящих за рамки выполнения их задач. Это не просто создает дополнительные риски для бизнеса, но и вредит производительности пользователей, перегружая их интерфейс лишними окнами, сущностями и страницами.

-

Отсутствие масштабируемости — жестко закодированные роли или неподготовленные к изменениям механизмы доступа могут усложнить расширение системы. Для access control system важно обеспечить гибкость, чтобы позже она позволила без проблем добавлять новые роли или изменять доступ к функционалу.

-

Жестко закодированные роли — когда доступ к определенным функциям жестко прописан в коде, это затрудняет его корректировку без внесения изменений в программное обеспечение. Лучше использовать интерфейсы и микросервисы для настройки доступа, чтобы избежать необходимости в лишнем кодинге.

-

Отсутствие аудита доступов — несоблюдение надлежащих процедур мониторинга ресурса может привести к несанкционированному доступу или неправильному использованию функций. Для обеспечения безопасности веб-платформы необходимо внедрить систему логирования и аудита.

-

Игнорирование edge-case сценариев — если в системе не учтены редкие, но возможные случаи (к примеру, пользователь имеет несколько ролей или работает с временным доступом), это может привести к ошибкам в процессах и появлению дополнительных уязвимостей. Систему доступа необходимо регулярно тестировать.

Как правильно реализовать систему доступов

Централизованная система доступов

Для эффективного управления ролями важно использовать централизованную систему доступа, которая позволяет управлять правами пользователей из одного интерфейса. Это упрощает процесс настройки доступа и обеспечивает эффективный контроль над безопасностью. Все изменения прав доступа, которые вносятся через одну точку, значительно облегчают администрирование и снижают вероятность ошибок.

Логирование и аудит

Для обеспечения прозрачности и отслеживания действий пользователей необходимо внедрить систему логирования и постоянного аудита. Все операции, связанные с доступом к ресурсам, должны фиксироваться в журналах. Это не только позволяет отследить, кто и когда имел доступ к определенным данным и функциям, но и помогает при выявлении потенциальных угроз или злоупотреблений.

Гибкая конфигурация

Система доступа должна быть гибкой, чтобы адаптироваться к трансформациям бизнес-процессов и потребностей компании. Изменение ролей, прав доступа к функциям или модификация атрибутов должны осуществляться легко и без надобности в сложных технических вмешательствах. Такая конфигурация позволяет быстро реагировать на изменения и оперативно улучшать систему доступа в соответствии с новыми требованиями.

Разделение frontend/backend проверок

Чтобы обеспечить безопасность платформы и предотвратить несанкционированный доступ, проверки прав должны быть комплексными, проводиться как на frontend, так и на backend уровнях. Это позволяет усилить защиту данных и гарантировать, что доступ будет предоставляться только после успешной идентификации и авторизации пользователя.

Использование middleware

Использование связующего ПО (middleware) позволяет разграничить логику доступа и основной функционал веб-платформы. Middleware работает как промежуточный слой, обрабатывающий запросы и проверяющий права доступа пользователя к определенным ресурсам. Это позволяет уменьшить нагрузку на основной код и обеспечить чистоту архитектуры системы.

Когда необходима кастомная система доступов

В большинстве случаев для обеспечения безопасности веб-платформы достаточно стандартных моделей доступа. Но есть ситуации, когда готовые инструменты и модели не могут в полной мере задосвободить требования бизнеса. Вот некоторые сценарии, в которых самым лучшим выбором будет кастомная система доступов:

-

Сложные бизнес-процессы — когда у организации есть уникальная бизнес-логика, требующая специализированных правил доступа. Стандартные модели в таких кейсах могут быть слишком ограниченными для реализации комплексной системы ролей.

-

Многоуровневые роли — для крупных организаций с иерархическими структурами, где каждая роль имеет разные уровни доступа к функциям. Только кастомная система позволяет точно настроить доступ к функционалу на каждом уровне организации.

-

Интеграции с другими системами — когда необходимо обеспечить единый контроль доступа к разным системам (например, ERP или CRM). Кастомная система доступа позволяет качественно интегрироваться с другими внешними решениями для централизованного управления доступами.

-

Высокие требования к безопасности — для организаций с критически важной информацией, где необходима сложная проверка прав доступа (например, мультифакторная аутентификация или ограничение доступа по геолокации). Кастомная система позволяет удовлетворить такие требования гораздо лучше стандартных решений.

Не подстраивайтесь под чужой софт — создайте свой собственный. Наши специалисты превращают идеи и запросы в реальные продукты.

FAQ

Что такое система ролей и доступа?

Система ролей и доступов – это модель управления, которая определяет, кто имеет доступ к определенным ресурсам и функциям на веб-платформе. Она позволяет эффективно управлять правами пользователей, обеспечивая надлежащий уровень безопасности и контроль за данными.

Чем отличается аутентификация от авторизации?

Аутентификация – это процесс проверки личности пользователя (например, через логин и пароль). Авторизация – это процесс определения, к каким ресурсам пользователь имеет доступ после прохождения аутентификации.

Как правильно определить роли пользователей?

Роли пользователей определяются на основе их функций в системе. Для каждой роли необходимо четко прописать права доступа к ресурсам и функциям, которые отвечают обязанностям пользователя.

Что такое принцип минимальных привилегий?

Принцип минимальных привилегий состоит в том, что каждый пользователь должен получать только доступы, которые базово необходимы ему для выполнения задач. Это помогает минимизировать риск злоупотреблений и ошибок.

Как ограничить доступ к данным в системе?

Доступ к данным можно ограничить на уровне ролей, позволяя пользователям видеть только свои данные или данные, относящиеся к их функциям в системе. Можно также использовать дополнительные механизмы, такие как шифрование или доступ на уровне API.

Можно ли менять роли без разработки?

Многие современные системы доступа позволяют изменять роли через интерфейс администратора без необходимости в модификации кода. Это позволяет быстро адаптировать систему к изменениям бизнес-процессов.